Коллеги замутили сегодня эпичную коллабу с официальным каналом Минэкономразвития России.

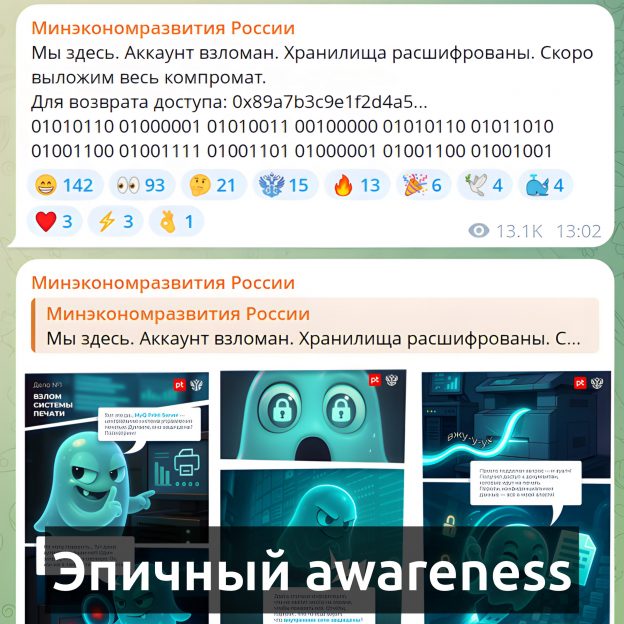

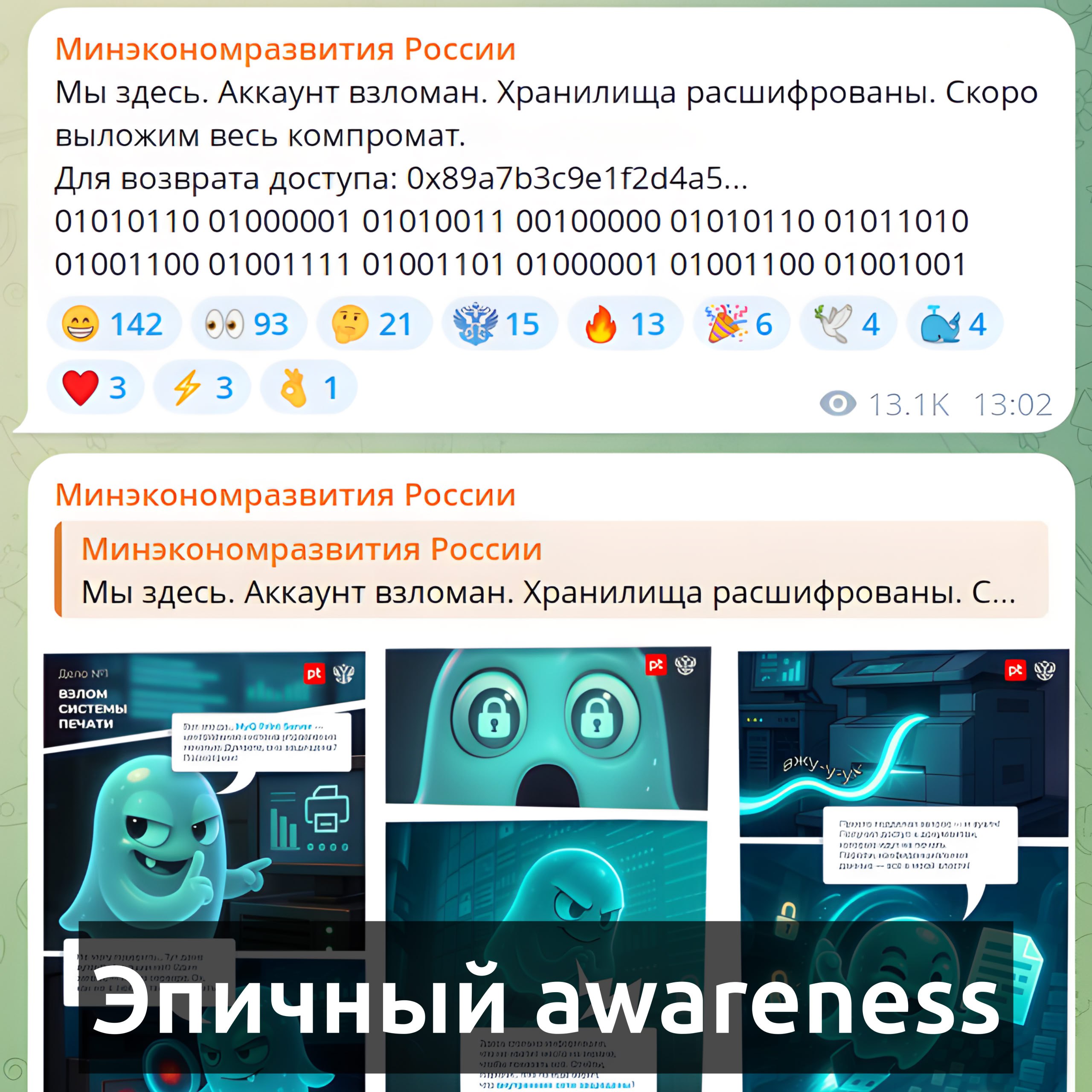

🔹 В 13:02 в канале вышло загадочное сообщение о взломе аккаунта (на иллюстрации). Похожие сообщения частенько размещают злоумышленники, которым удалось полностью скомпрометировать инфраструктуру организации.

🔹 Через 4 минуты, в 13:06, вышло второе сообщение, из которого стало ясно, что это подводка к awareness-комиксу Positive Technologies. По сюжету злобное привидение пытается проэксплуатировать уязвимость MyQ Print Server, вероятнее всего RCE без аутентификации CVE-2024-28059. Но у него ничего не получилось, так как уязвимость уже была выявлена с помощью MaxPatrol VM и устранена. 🙂

Вот такое эффектное широковещательное сообщение о пользе Vulnerability Management-а. PR-щикам Минэкономразвития респект за смелость! 🔥