Финализирую список трендовых уязвимостей 2024 года по версии Positive Technologies. В прошедшем году к трендовым отнесли 74 уязвимости (для сравнения масштабов - всего в NVD за 2024 год добавили чуть более 40000).

Все трендовые уязвимости в западных коммерческих продуктах и open source проектах. Уязвимости отечественных продуктов в список трендовых не попали.

Для 55 из всех трендовых на текущий момент есть зафиксированные признаки эксплуатации в атаках, для 17 есть публичные эксплоиты (но нет признаков эксплуатации) и для 2 оставшихся есть только вероятность будущей эксплуатации.

При этом часто уязвимости добавлялись в трендовые и до появления признаков эксплуатации в реальных атаках. Так, например, уязвимость выполнения произвольного кода в VMware vCenter (CVE-2024-38812) была добавлена в список трендовых 20 сентября, через 3 дня после появления бюллетеня безопасности вендора. Для этой уязвимости не было признаков эксплуатации в реальных атаках и публичного эксплоита. Признаки эксплуатации появились только через 2 месяца, 18 ноября.

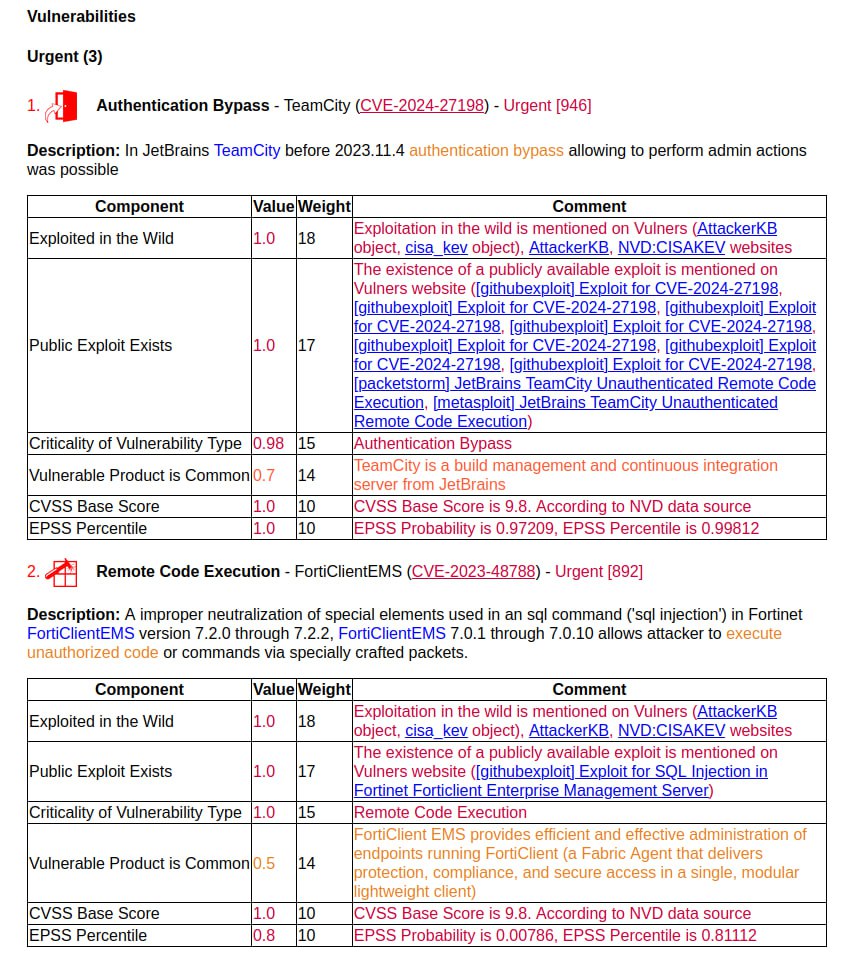

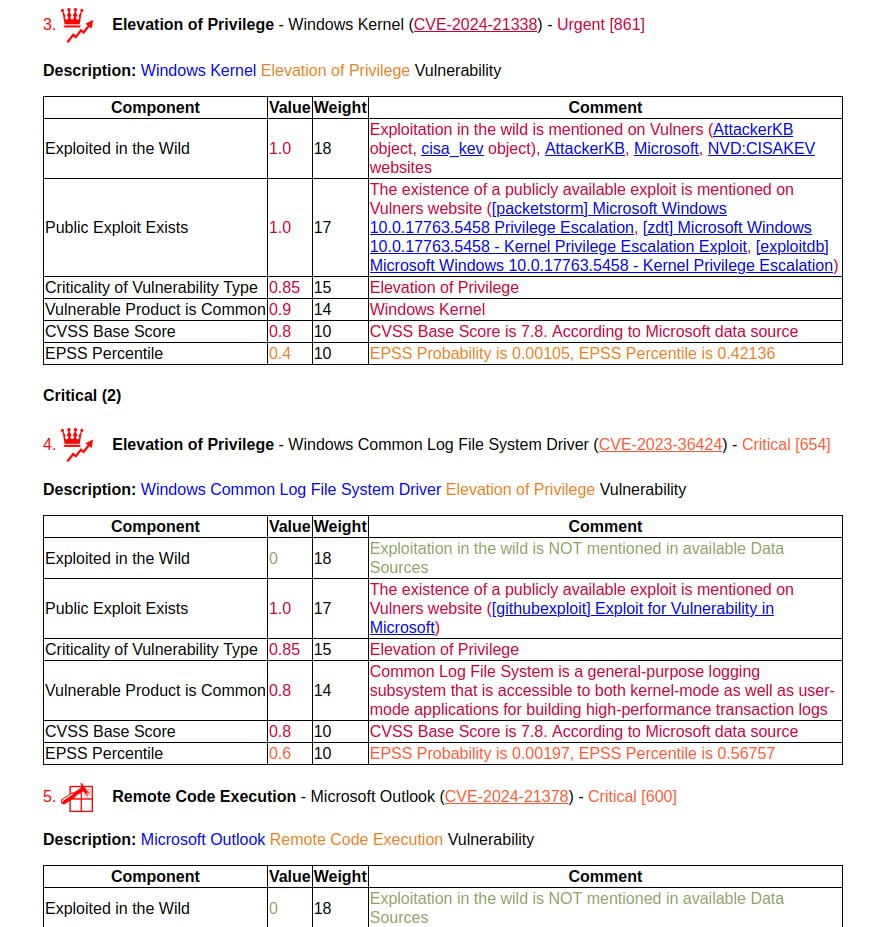

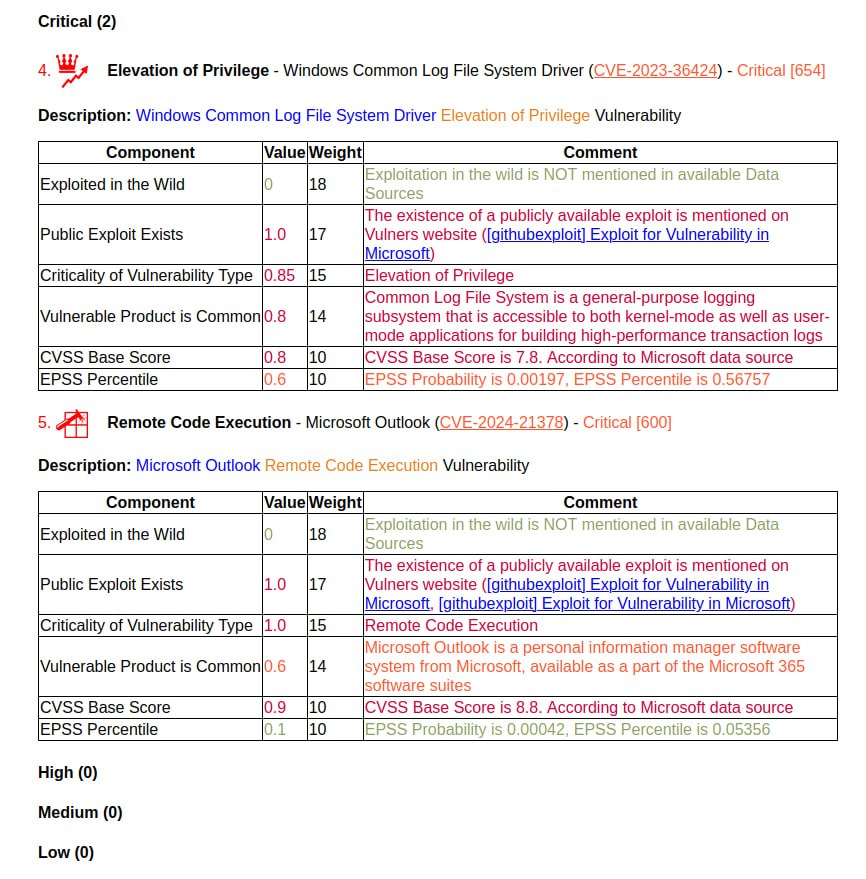

В списке трендовых больше всего уязвимостей выполнения произвольного кода и команд (24), а также повышения привилегий (21).

4 уязвимости в Barracuda Email Security Gateway (CVE-2023-2868), MOVEit Transfer (CVE-2023-34362), papercut (CVE-2023-27350) и SugarCRM (CVE-2023-22952) были добавлены в начале января 2024 года. Они активно эксплуатировались на Западе в 2023 году, но атаки с использованием этих уязвимостей могли по касательной задеть и те отечественные организации, где эти продукты ещё не были выведены из эксплуатации. Остальные уязвимости стали трендовыми именно в 2024 году.

34 трендовых уязвимостей касаются продуктов Microsoft (45 %).

🔹 Из них 17 - это уязвимости повышения привилегий в ядре Windows и стандартных компонентах.

🔹 1 уязвимость выполнения произвольного кода в Windows Remote Desktop Licensing Service (CVE-2024-38077).

2 трендовые уязвимости касаются повышения привилегий в Linux: одна в nftables (CVE-2024-1086), а вторая в needrestart (CVE-2024-48990).

Другие группы уязвимостей

🔻 Фишинговые атаки: 19 (компоненты Windows, Outlook, Exchange, Ghostscript, Roundcube)

🔻 Сетевая безопасность и точки проникновения: 13 (Palo Alto, Fortinet, Juniper, Ivanti, Check Point, Zyxel)

🔻 Виртуальная инфраструктура и бэкапы: 7 (VMware, Veeam, Acronis)

🔻 Разработка ПО: 6 (GitLab, TeamCity, Jenkins, PHP, Fluent Bit, Apache Struts)

🔻 Инструменты совместной работы: 3 (Atlassian Confluence, XWiki)

🔻 Плагины CMS WordPress: 3 (LiteSpeed Cache, The Events Calendar, Hunk Companion)

🟥 Статья на официальном сайте "Уязвимое ПО и «железо» vs исследователи безопасности"