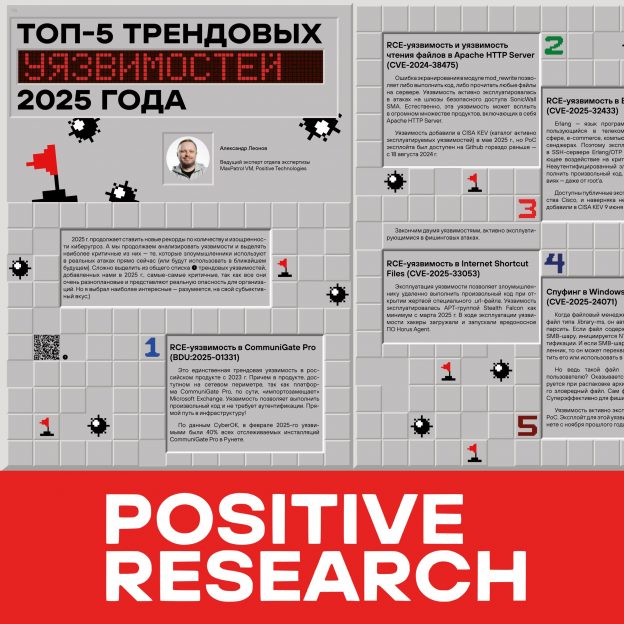

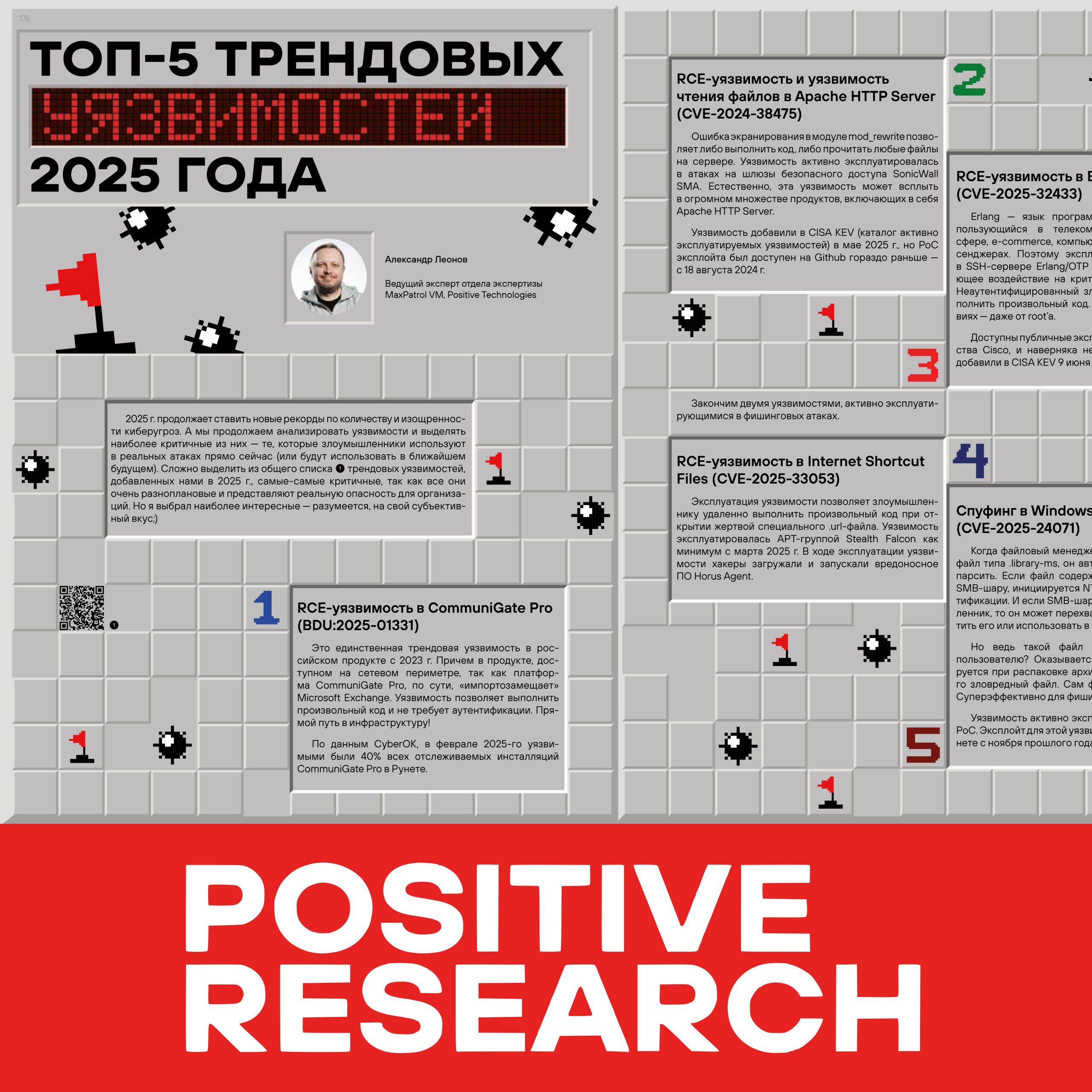

Вышел предновогодний выпуск журнала Positive Research, в котором есть мой материал с ТОП-5 трендовых уязвимостей 2025 года. Я выделял не самые критичные уязвимости (все они самые критичные!), а скорее самые интересные и разнообразные. И это, безусловно, субъективная оценка.

Материал забрали в середине лета, поэтому были все шансы, что до конца года появится что-то интересное. Так и получилось. 😅 Сейчас на первое место я бы поставил:

🔻 RCE - Microsoft SharePoint "ToolShell" (CVE-2025-49704, CVE-2025-53770). С этой уязвимостью были связаны самые громкие атаки. 😉

Уязвимости из статьи:

🔻 RCE - CommuniGate Pro (BDU:2025-01331)

🔻 RCE & AFR - Apache HTTP Server (CVE-2024-38475)

🔻 RCE - Erlang/OTP (CVE-2025-32433)

🔻 RCE - Internet Shortcut Files (CVE-2025-33053)

🔻 Spoofing - Windows File Explorer (CVE-2025-24071)