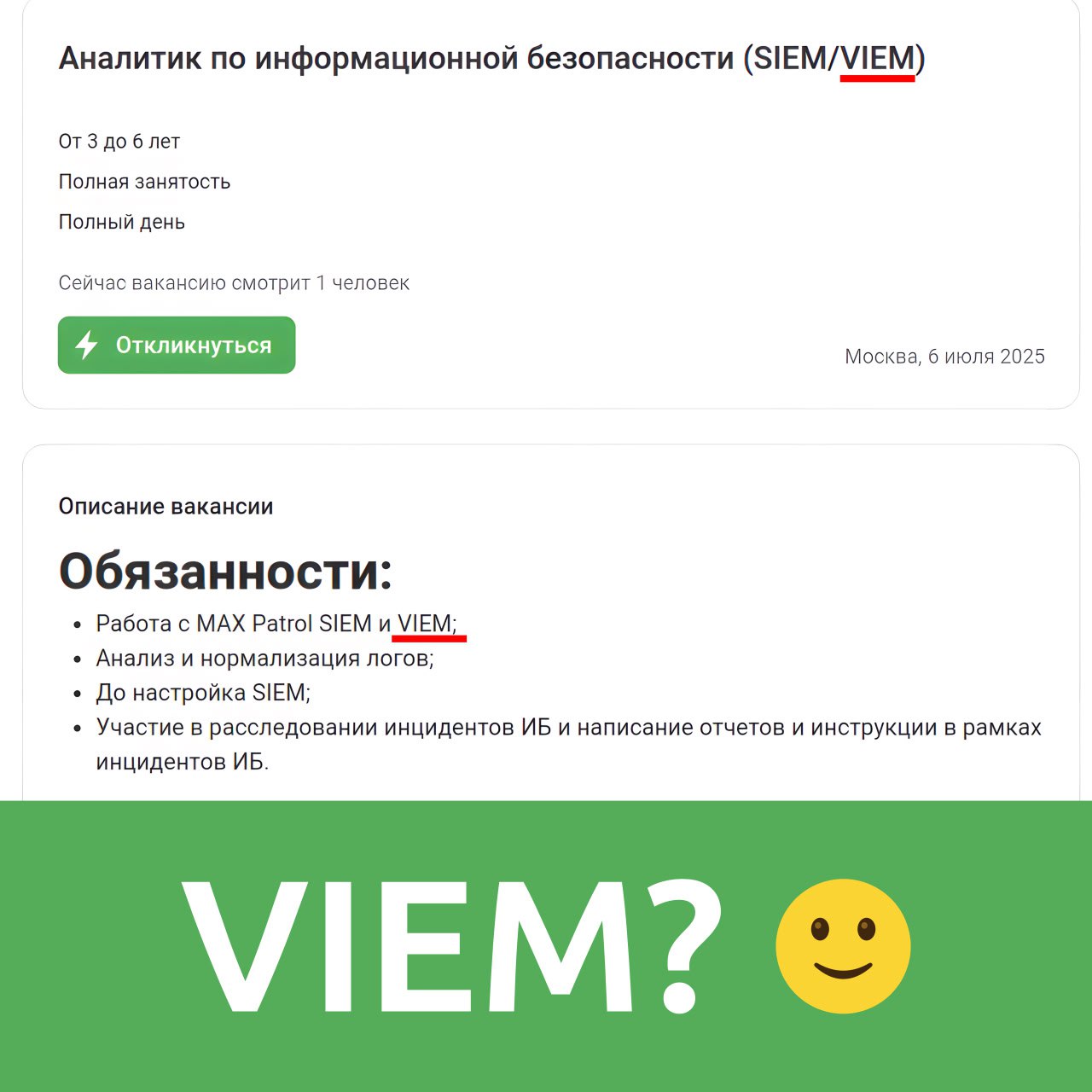

Забавная вакансия SOC-овода и VM-щика в одном лице от Медиа Бизнес Солюшенс. Это сервисная компания, которая оказывает услуги бэк-офиса для активов Национальной Медиа Группы.

🔹 Так-то понятно, что здесь произошло. Сотрудник, которому поручили составить и выложить вакансию на сайт, не в теме. Как ему послышалось, так он и выложил. Не вычитав итоговый текст с техническим специалистом или CISO. 🙂

🔹 А с другой стороны, сейчас так много аббревиатур (CTEM, VMDR, VOC, ASM), обозначающих то же самое Управление Уязвимостями, но с некоторыми акцентами и нюансами, что начинаешь подозревать: это ошибка или какое-то новомодное название, которое тебе раньше не попадалось? 🤔 "Vulnerability Information and Event Management"? Или "Vulnerability Intelligence and Exposure Management"? Или ещё какая-нибудь комбинация. 😏 С консалтеров типа Gartner, IDC и Forrester станется придумать ещё одну "нишу". Красиво же: SOC и VOC, в которых используется SIEM и VIEM. 😅