Прожектор по ИБ, выпуск №20 (30.01.2024): Байдена нет

🔸 Александр Леонов, "Управление уязвимостями и прочее"

🔸 Лев Палей, "Вести из Палей"

🔸 Максим Хараск, "Global Digital Space"

00:00 Здороваемся, смотрим статистику по прошлому эпизоду, читаем коммент, выясняем, что Байдена давно нет 😱

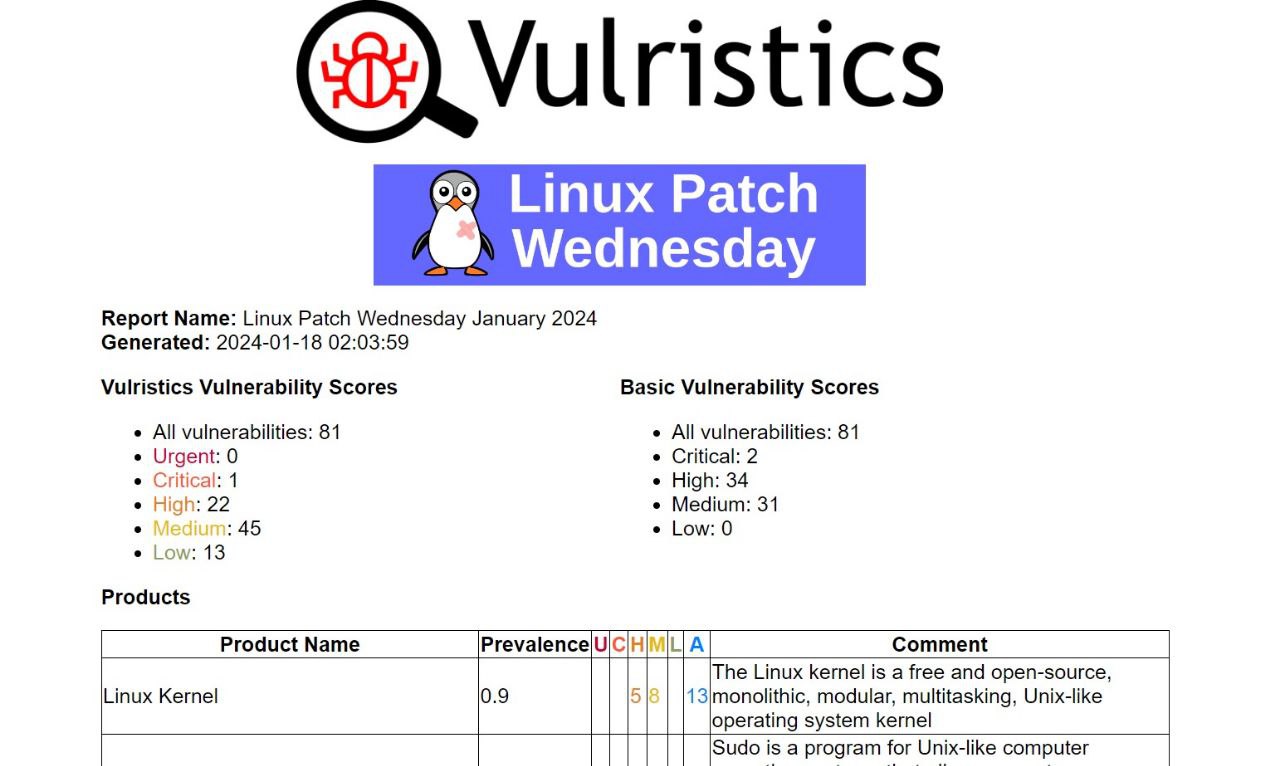

02:33 Обсуждаем мою новую статью на сайте Positive Technologies "Трендовые уязвимости 2023"

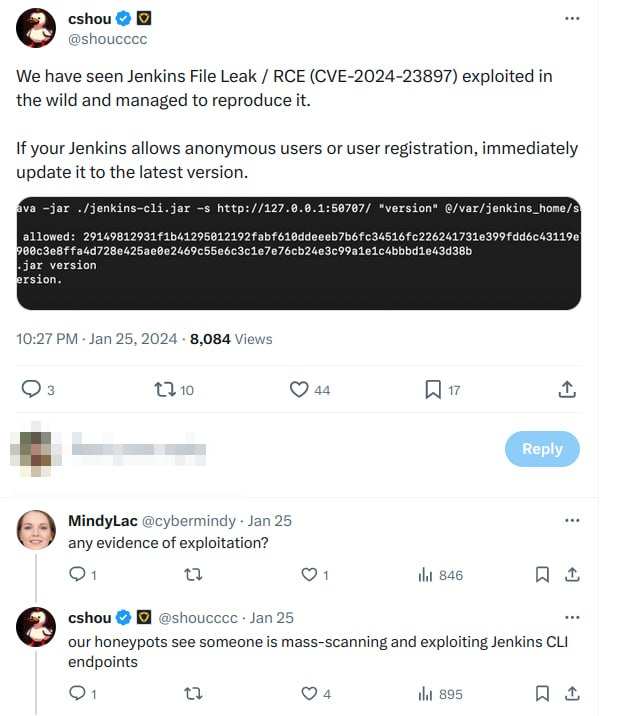

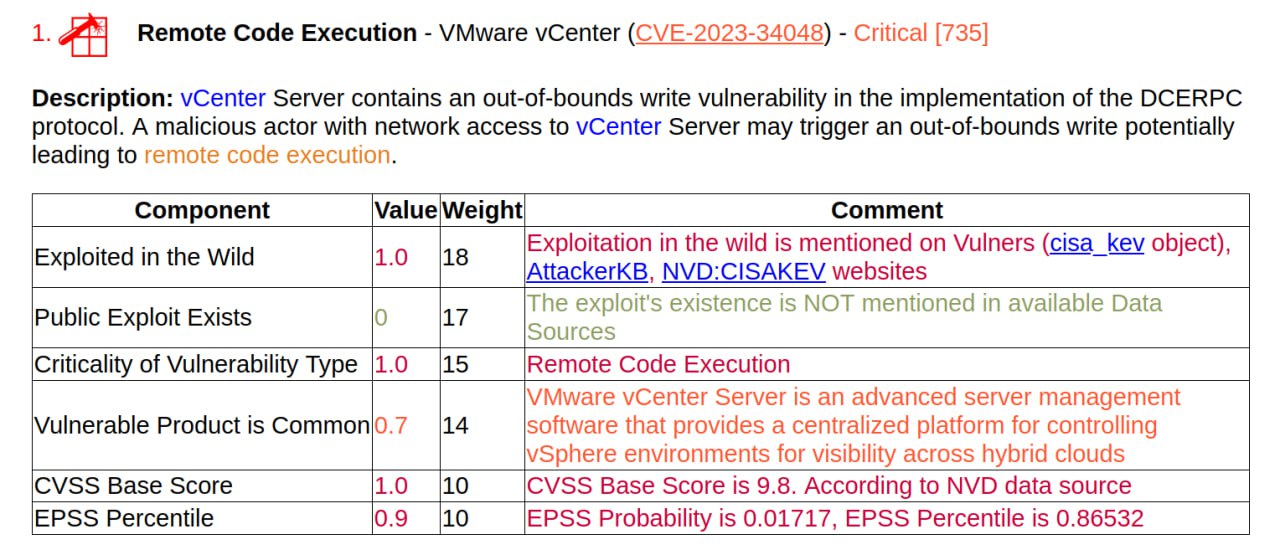

05:58 Про признак "эксплуатации вживую" на примере RCE в VMware vCenter Server (CVE-2023-34048)

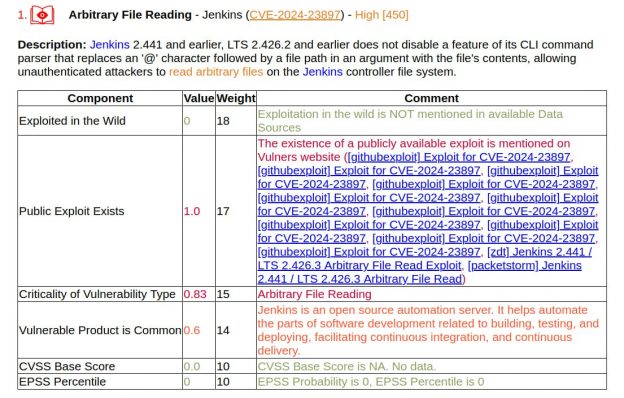

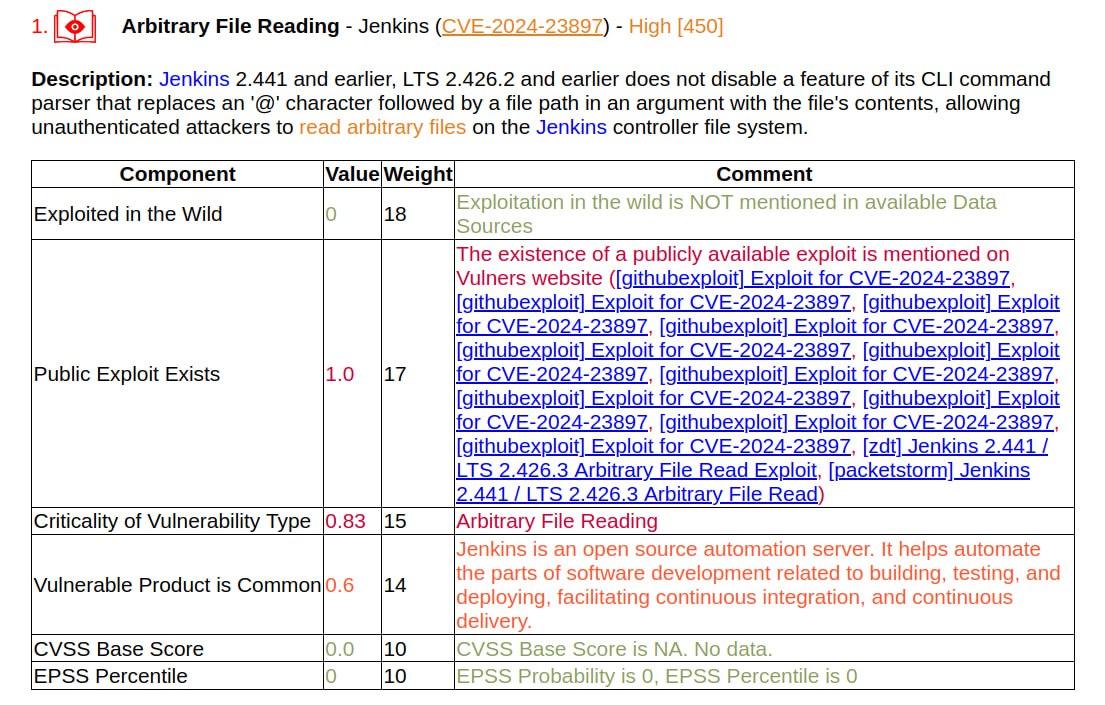

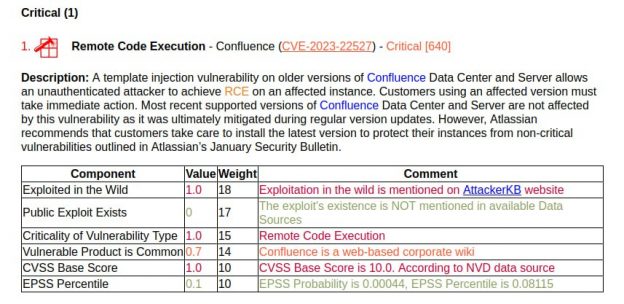

11:14 Arbitrary File Reading уязвимость в Jenkins (CVE-2024-23897), приводящая к RCE

15:28 Мемчик: Поставщик объясняет, как формируется стоимость решения, которое он просто перепродает

19:27 Всё, что происходит сейчас, было уже предсказано Алексеем Лукацким много лет назад

21:41 Как найти 18 000 API Token-ов в интернете?

24:52 Книжный клуб 📕: "Прикладные квантовые технологии для защиты информации" ИнфоТеКС, "17 мгновений зимы, или Сказка для ИБэшника, который давно не верит в сказки" Майя Геваль, "Нунчи. Корейское искусство предугадывать поступки людей и мягко управлять любой ситуацией" Юни Хонг

33:26 Маск сообщил об успешной имплантации человеку чипа Neuralink

41:23 Хакерам дважды удалось взломать Tesla и выявить 49 0-day уязвимостей в ходе первого соревнования Pwn2Own Automotive в Токио

45:12 Российским компаниям из IТ-кадров больше всего нужны специалисты по кибербезопасности

48:58 10 лет без права: топ-менеджеров банков дисквалифицируют за утечки данных

54:35 Mr. X читает стихотворение Эдуарда Асадова