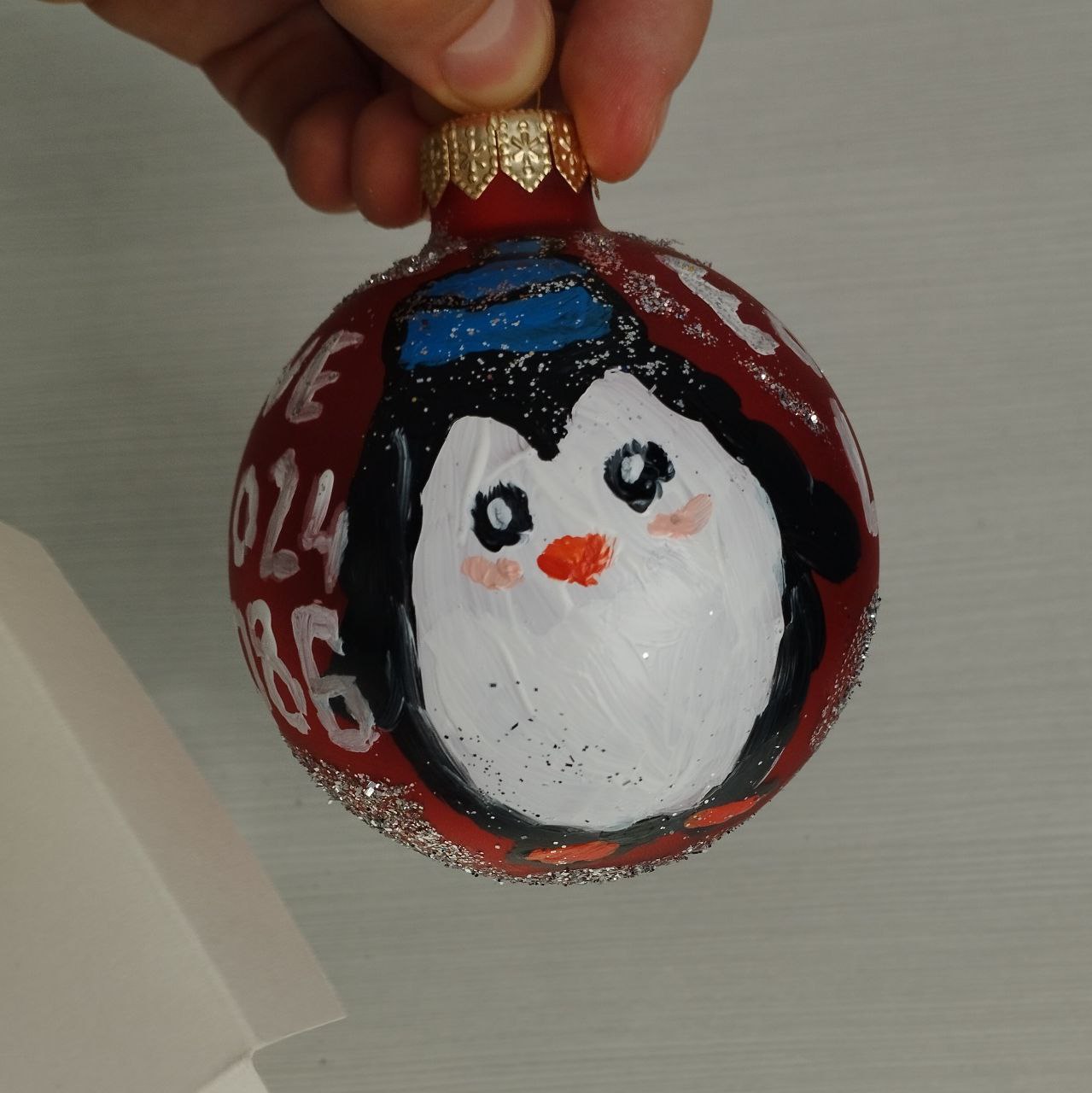

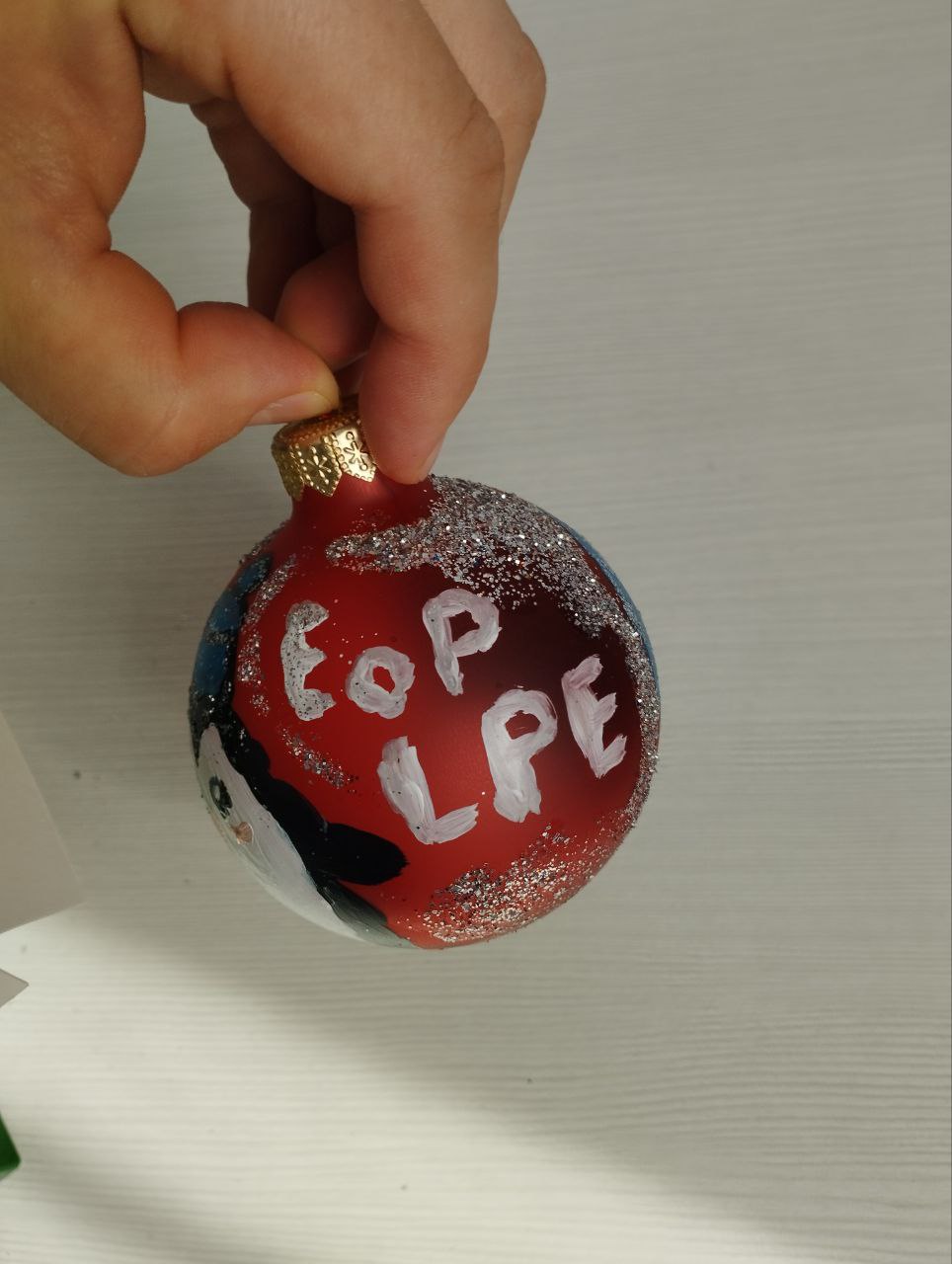

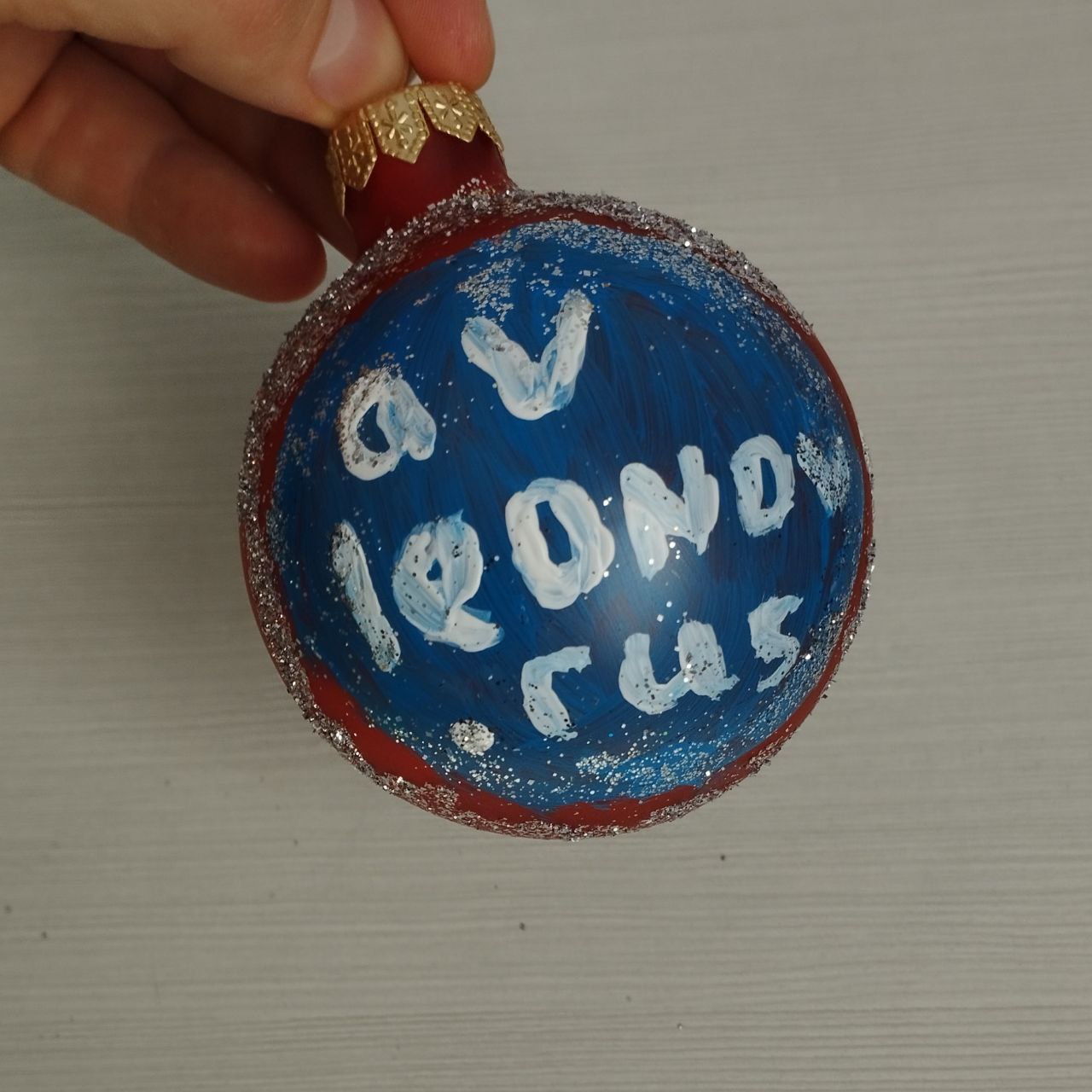

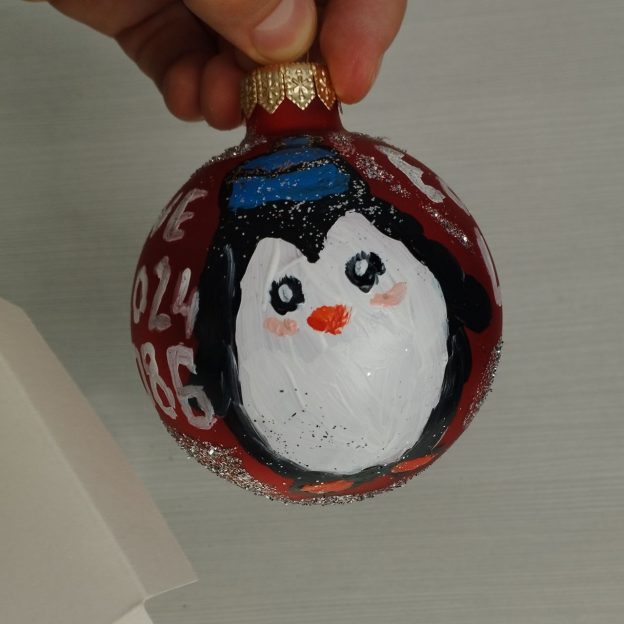

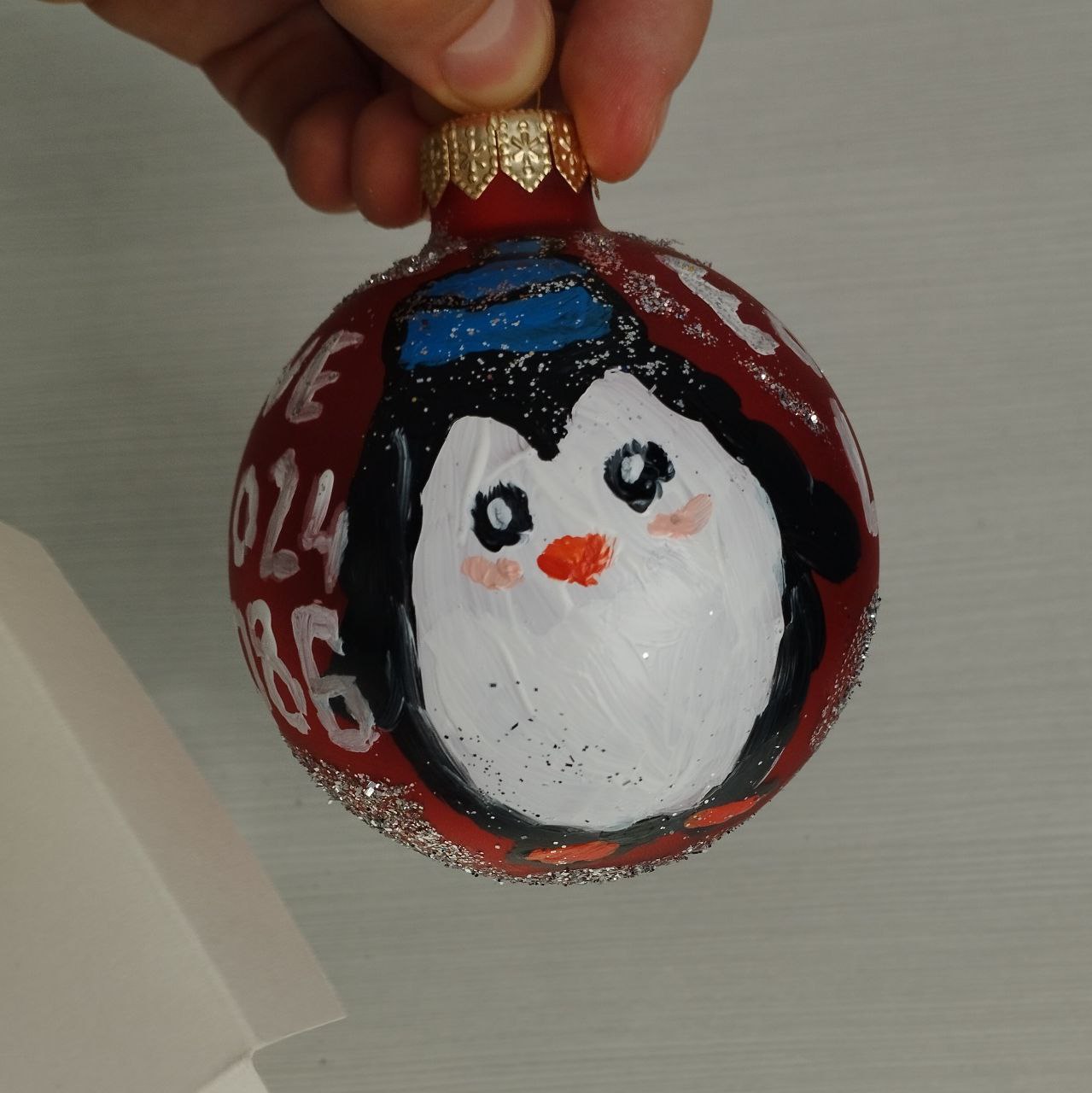

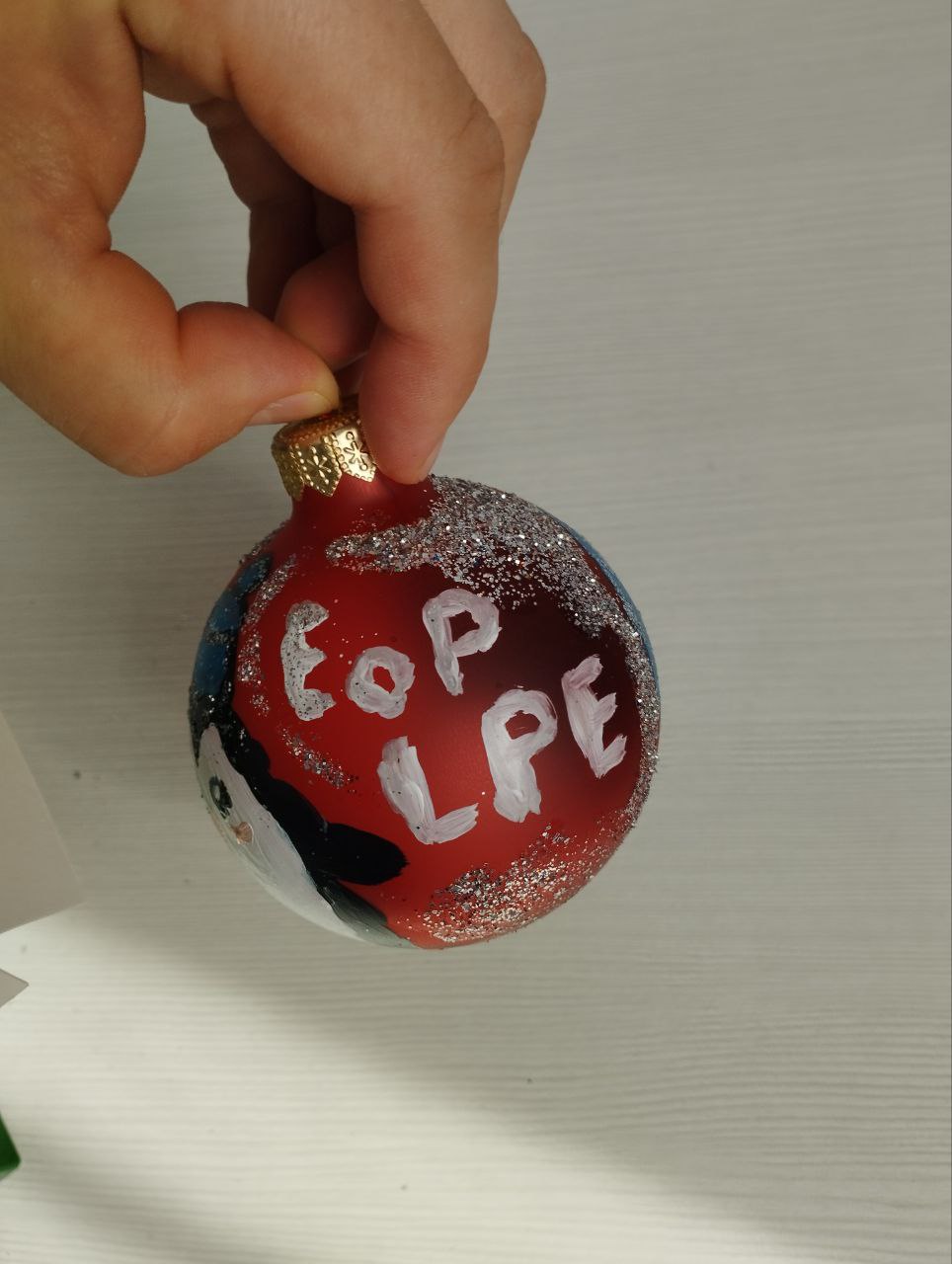

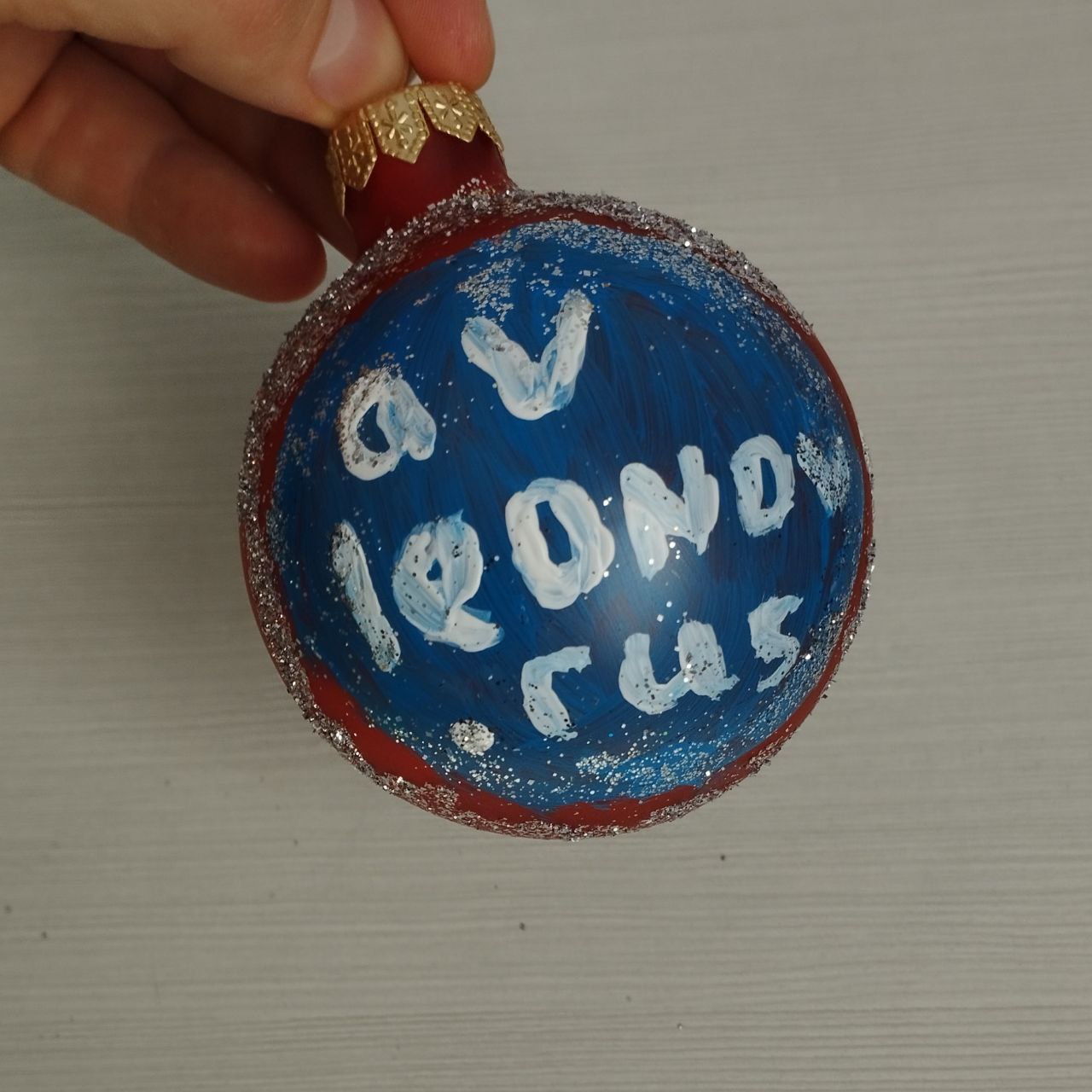

Мастер-класс по росписи ёлочных игрушек прошёл успешно. 👍 Сказали, что можно рисовать всё что угодно. 😏 Нарисовал Elevation of Privilege (Local Privilege Escalation) - Linux Kernel (CVE-2024-1086). 😅

Мастер-класс по росписи ёлочных игрушек прошёл успешно. 👍 Сказали, что можно рисовать всё что угодно. 😏 Нарисовал Elevation of Privilege (Local Privilege Escalation) - Linux Kernel (CVE-2024-1086). 😅

Qualys анонсировали модуль TotalAI для обеспечения безопасности искусственного интеллекта (AI) и больших языковых моделей (LLM). Модуль будет доступен в Q4 2024 в рамках платформы Enterprise TruRisk.

Заявленные фичи:

🔹 Обнаружение и мониторинг AI инфраструктуры организаций. Чтобы не было "shadow LLM".

🔹 Vulnerability Management с фокусом на угрозы AI. Делают акцент на противодействии воровству (извлечению) данных и моделей. Будут предлагать разнообразные способы исправления уязвимостей.

🔹 Специализированное сканирование LLM с упором на prompt injection, воровство модели и раскрытие конфиденциальной информации.

🔹 Compliance Management и управление рисками. Делают акцент на утечках данных. Упоминают GDPR, PCI, CCPA.

Есть скриншот интерфейса со статистикой по моделям и их угрозам. Также там угрозы для связанных активов и занимательные информеры для AI Workloads, AI Software и GPU.

Перезалил "В Тренде VM" за 5 месяцев. Я тут затих в последние дни, потому что всё свободное время на это уходило. Вырезать, подправлять, размечать, оформлять и описывать ролики было довольно муторно, но результатом я доволен. 🙂

Теперь "В Тренде VM" это не только рубрика внутри новостных выпусков SecLab-а, но и отдельные ролики на моём канале с таймкодами по конкретным уязвимостям и описаниями. 😊 Т.е. теперь для каждой трендовой уязвимости, начиная с февраля, есть краткое видео-обоснование почему мы считаем её трендовой. Надеюсь, что и индексироваться это будет неплохо.

По договоренности новые ролики буду добавлять через неделю после выхода рубрики "В Тренде VM" в видео-новостях SecLab-а.

В моменте выкладываю только в плейлист моего канала на YouTube. Иронично, что руки дошли этим заняться аккурат к завершению работы платформы в России. 🙂

Upd. Залил ролики в плейлисты "В Тренде VM" на российские площадки:

🔹 RuTube

🔹 VK Видео

В прошлую пятницу прошла церемония награждения Pentest Award 2024 от Awillix. Есть видео и отчёт на хабре.

Первые места по номинациям:

🥇 Пробив WEB - shin0_by "Multiple Take Over". Изменение логина и пароля через перебор значения cookie.

"Bypass Restrict User Registration → Bypass EDR → RCE WebApp → RCE SQL Server"

🥇 Пробив Инфраструктуры - Im10n "FreeIPA". Анализ инфраструктуры на базе FreeIPA. Уязвимость, позволяющая сделать перебор заведена как CVE-2024-3183.

"Initial Access to FreeIPA → TGT Request → Salt Extraction → TGS Brute-forcing → Domain Admin Password Retrieval → DC Compromise"

🥇 Девайс - N0um3n0n "SMS Heap Overflow". Выполнение произвольного кода на модеме путем отправки специально сформированных SMS.

"SMS Heap Overflow → Controlled Memory Read → Primitives for Memory Write → Execution of Arbitrary Code → Memory Unlocking → Deployment of Custom Driver → Persistent Application Installation"

🥇 Hack The Logic - only4u2day "From Bot to Admin". Получение прав администратора для бота в Mattermost .

"Bot Creation → Privilege Escalation with Admin Roles → Bot-to-User Conversion → Full Admin Panel Access".

🥇 Раз bypass, два bypass - snovvcrash "SafetyNDump". Обход AV для создания дампа процесса LSASS с повышенными привилегиями.

"Impersonation via TokenDuplicator → Elevated Handle with NanoDump → LSASS Dump Creation → MiniDump Parsing"

🥇 Ловись рыбка - X0red "Advanced Rogue RDP". Фишинговое письмо с RDP-файлом, который автоматически подключается к внешнему серверу и создаёт прокси-туннель.

"Phishing Email with Rogue RDP → User Connects to Rogue RDP Server → Proxy Tunnel Establishment → Network Scanning → Exploitation of Internal Services"

Про остальных победителей читайте в отчёте на хабре. В отчёте упоминается эксплуатация известных уязвимостей:

🔻 AuthBypass - Hikvision Wi-Fi IP camera (CVE-2017-14953)

🔻 RCE - Hikvision IP camera/NVR (CVE-2021-36260)

🔻 RCE - D-Link DNS-320 (CVE-2019-16057)

🔻 Spoofing - Windows LSA "PetitPotam" (CVE-2021-36942)

Ожидаемый вопрос: а где же подробности и пруфы? 😏 Особых деталей ждать не приходится, так как работа пентестеров обычно проходит под NDA. Статьи тех, кто согласиться поделиться подробностями, выйдут в журнале Xakep.

20 августа пройдёт совместный вебинар K2 Cloud и Positive Technologies, на котором будут обсуждать защиту веб-приложений и PT Cloud Application Firewall. Канал "Управление Уязвимостями и прочее" в информационных партнёрах мероприятия, буду смотреть и комментировать. 😉

Думаю, онпрем продукт PT Application Firewall (PT AF) многим хорошо знаком, а вот его облачный вариант, представленный в прошлом году, всё ещё новинка. Он предназначен для защиты cloud‑native инфраструктуры и доступен по подписке через авторизованных сервисных и облачных провайдеров (отсюда и K2 Cloud).

Функциональность:

🔻 Выявление цепочек атак

🔻 Защита от DoS-атак уровня приложений

🔻 Механизмы противодействия вредоносным ботам

🔻 Модуль для защиты от атак на пользователей

🔻 Модуль предотвращения загрузки вредоносного ПО

🔻 Блокирование 0day атак

🔻 Защита API

🔻 Виртуальный патчинг

Ну и, естественно, отчётность/аналитика.

В общем, приглашаю послушать про продукт и AppSec практики. 😉

Автоматические обновления ПО устанавливают зловред. Занимательный кейс опубликовали эксперты компании Volexity. Допустим у вас есть какое-то ПО на хосте. Оно периодически лезет в инет проверять обновления и потом устанавливает их… И вместо обновления вам устанавливается зловред. 😱👾

И нет, это не кейс про скомпрометированный сайт вендора ПО, с ним всё в порядке. 🙂

Для получения такого результаты злодеи из StormBamboo проводили DNS poisoning атаку на уровне интернет-провайдера (ISP). Злоумышленники изменяли ответы на DNS-запросы для определенных доменов. Соответственно "обновление" подгружалось с IP-адресов злодеев. 😈

Естественно, для того чтобы финт сработал ПО должно использовать небезопасные механизмы обновления: соединяться по HTTP, не проверять цифровые подписи инсталлера и т.п. Но такого ПО, хватает. 🤷♂️ Volexity фиксировали атаку через обновление медиа-плеера 5KPlayer. Жертвам устанавливали малвари MACMA и POCOSTICK / MGBot.

Выписал тезисы по статье Алексея Лукацкого про методы приоритизации уязвимостей.

🔹 Количество CVE уязвимостей растёт с большим ускорением; считается, что на одну зарегистрированную уязвимость есть 3 незарегистрированных.

🔹 Исходя из статистики, устранение уязвимостей осуществляется гораздо позже, чем эти уязвимости начинают использовать атакующие.

🔹 Отсутствие выстроенного процесса приоритизации уязвимостей - одна из причин задержек в их устранении.

🔹 Единственного правильного метода приоритизации уязвимостей нет: у каждого свои преимущества, недостатки и область применения.

🔹 Выбор у корпоративных пользователей небогат: довериться методам приоритизации VM-вендора, либо пилить свой процесс (собирая temporal и environmental данные самостоятельно).

🔹 Можно попробовать разработать собственную методику, однако всё равно нужно где-то брать исходные данные. Большинство компаний берут за основу CVSS Base Score + временные метрики (EPSS, Coalition ESS, AI Score, CVE Shield, CISA KEV и т.п.). Каверзные вопросы. Что делать с новыми уязвимостями, по которым еще нет данных? И что делать с уязвимостями, для которых нет, и возможно, не будет данных в CVE (например, с уязвимостями в российских продуктах)? 🤔 Информации по их эксплуатабельности в западных источниках не будет. 😏

🔹 "Уникальная и революционная система приоритизации уязвимостей" = учёт информации о наличии эксплойта, использовании уязвимости в реальных атаках, активности обсуждения в СМИ и соцсетях и т.д. + обработка ML-ем.

🔹 Упрощённые критерии принятия решений (НКЦКИ, SSPP, CISA) всё равно требуют автоматизации и источника информации об активности эксплуатации уязвимостей вживую.

Это мой личный блог. Всё, что я пишу здесь - моё личное мнение, которое никак не связано с моим работодателем. Все названия продуктов, логотипы и бренды являются собственностью их владельцев. Все названия компаний, продуктов и услуг, упоминаемые здесь, упоминаются только для идентификации. Упоминание этих названий, логотипов и брендов не подразумевает их одобрения (endorsement). Вы можете свободно использовать материалы этого сайта, но было бы неплохо, если бы вы разместили ссылку на https://avleonov.ru и отправили мне сообщение об этом на me@avleonov.com или связались со мной любым другим способом.