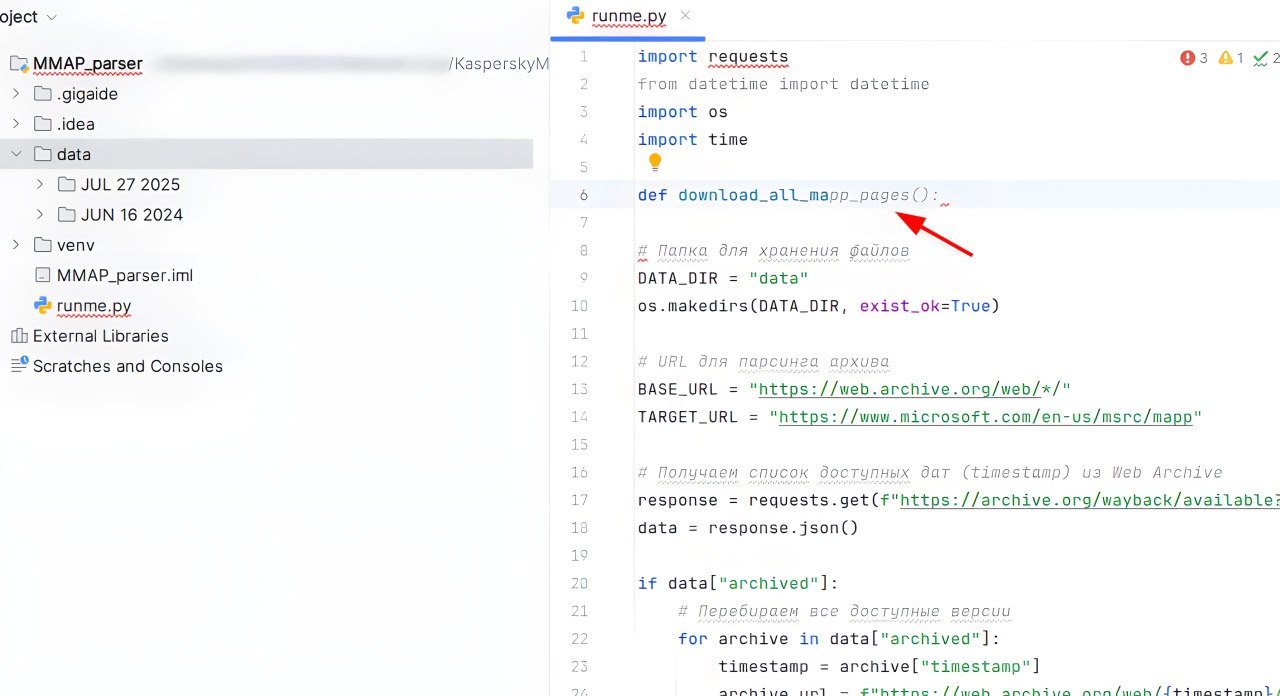

Разбор VM-ной вакансии: Менеджер по развитию бизнеса (Vulnerability Management) в Kaspersky. Возвращаюсь к разбору профильных вакансий. 🙂

На фоне весьма ожидаемого релиза VM-решения, Kaspersky открыли вакансию сотрудника, который бы им высокоуровнево занимался: формировал стратегию развития и бизнес-план, анализировал рынок, контролировал операционные показатели (лидогенерация, пайплайн, выполнение плана продаж, маржинальность и т.д.). 💼 То есть это прямо бизнесовые задачи развития продаж и увеличения объема текущего бизнеса. При этом ожидается, что этот человек также будет вести медийную работу - выступать в роли автора статей и спикера. 🎤 У соискателя должен быть опыт работы с VM-ным направлением и опыт в развитии продаж. 💰

Очень любопытно, кого на эту позицию в итоге возьмут. Наверняка будем с этим человеком частенько пересекаться на VM-ных сходочках. 😅 По поводу вакансии можно писать в ТГ @diana_shreyner. 😉