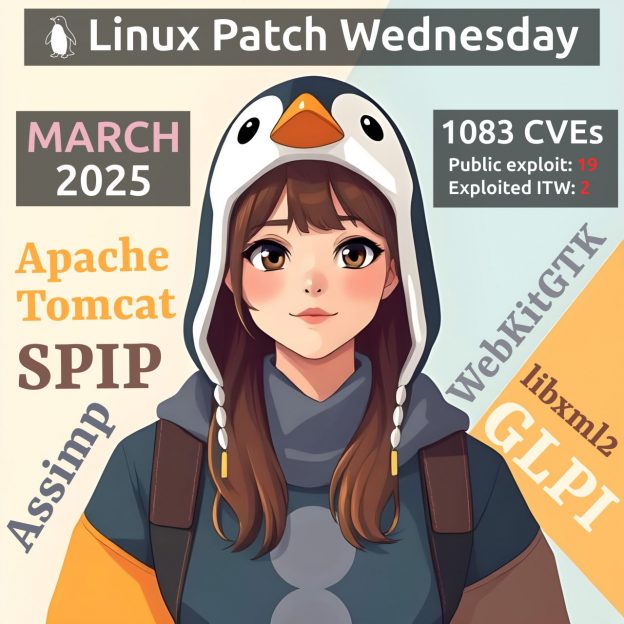

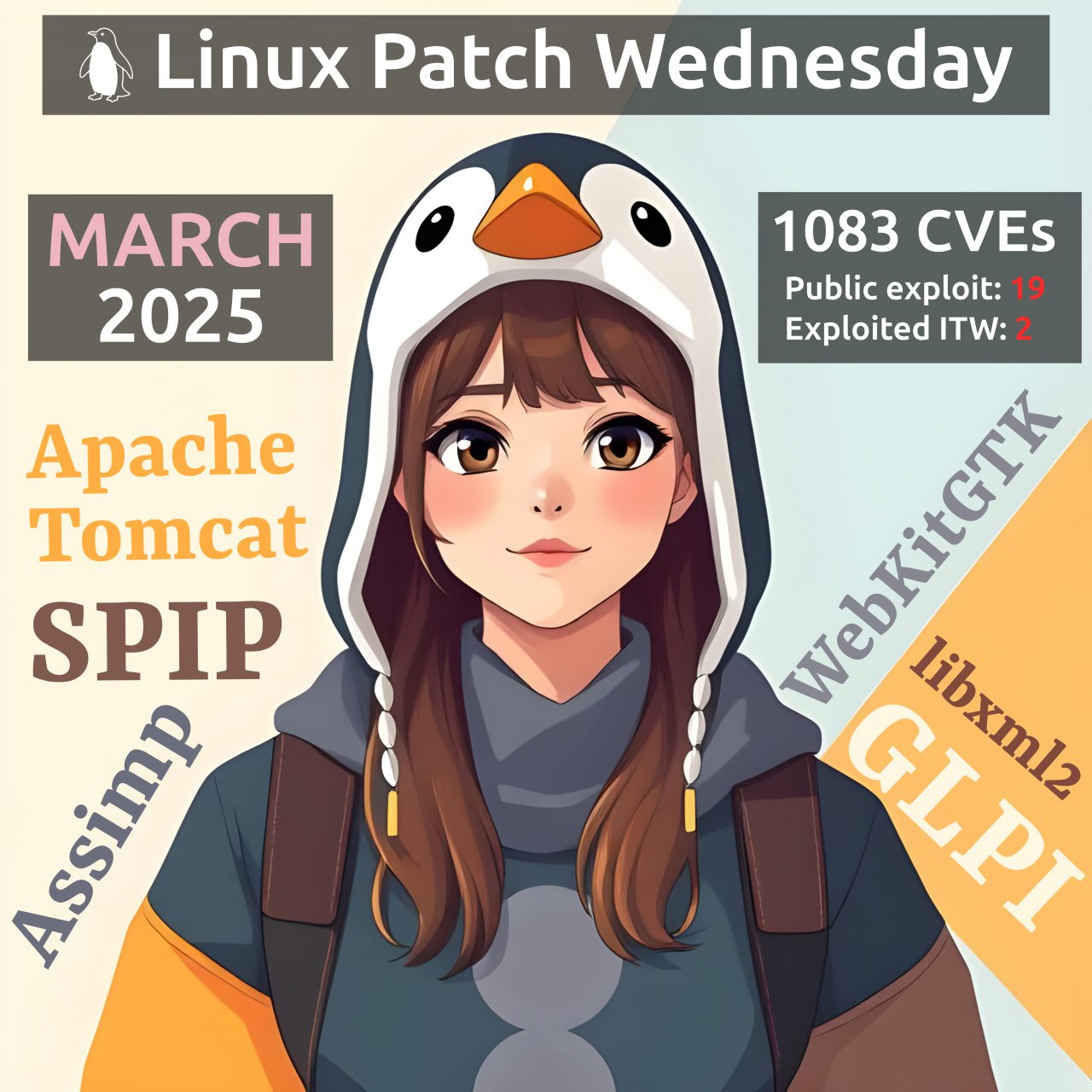

Мартовский Linux Patch Wednesday. Всего уязвимостей: 1083. 😱 879 в Linux Kernel. 🤦♂️ Для двух уязвимостей есть признаки эксплуатации вживую:

🔻 Code Injection - GLPI (CVE-2022-35914). Старая уязвимость из CISA KEV, но впервые была исправлена 3 марта в Linux репозитории RedOS.

🔻 Memory Corruption - Safari (CVE-2025-24201). В Linux репозиториях исправляется в пакетах WebKitGTK.

19 уязвимостей с признаками наличия публичного эксплоита. Из них можно выделить:

🔸 Remote Code Execution - Apache Tomcat (CVE-2025-24813)

🔸 Command Injection - SPIP (CVE-2024-8517)

🔸 Memory Corruption - Assimp (CVE-2025-2152)

🔸 Memory Corruption - libxml2 (CVE-2025-27113)

Для уязвимости Elevation of Privilege - Linux Kernel (CVE-2022-49264), своего эксплоита пока нет, но в описании обращают внимание на то, что уязвимость напоминает известный PwnKit (CVE-2021-4034).