Октябрьский Linux Patch Wednesday. В октябре Linux вендоры начали устранять 801 уязвимость, чуть больше, чем в сентябре. Из них 546 в Linux Kernel. Для одной уязвимости есть признаки эксплуатации вживую:

🔻 EoP - VMware Tools (CVE-2025-41244). Уязвимость эксплуатируется с октября 2024 года и для неё доступны публичные эксплоиты. Согласно описанию, для эксплуатации требуется VMware Aria Operations.

Ещё для 39 уязвимостей доступны публичные эксплоиты или имеются признаки их существования. Можно выделить:

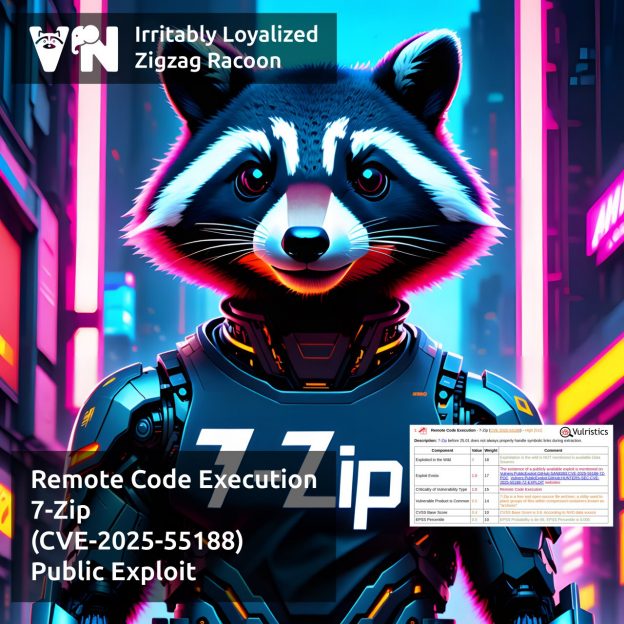

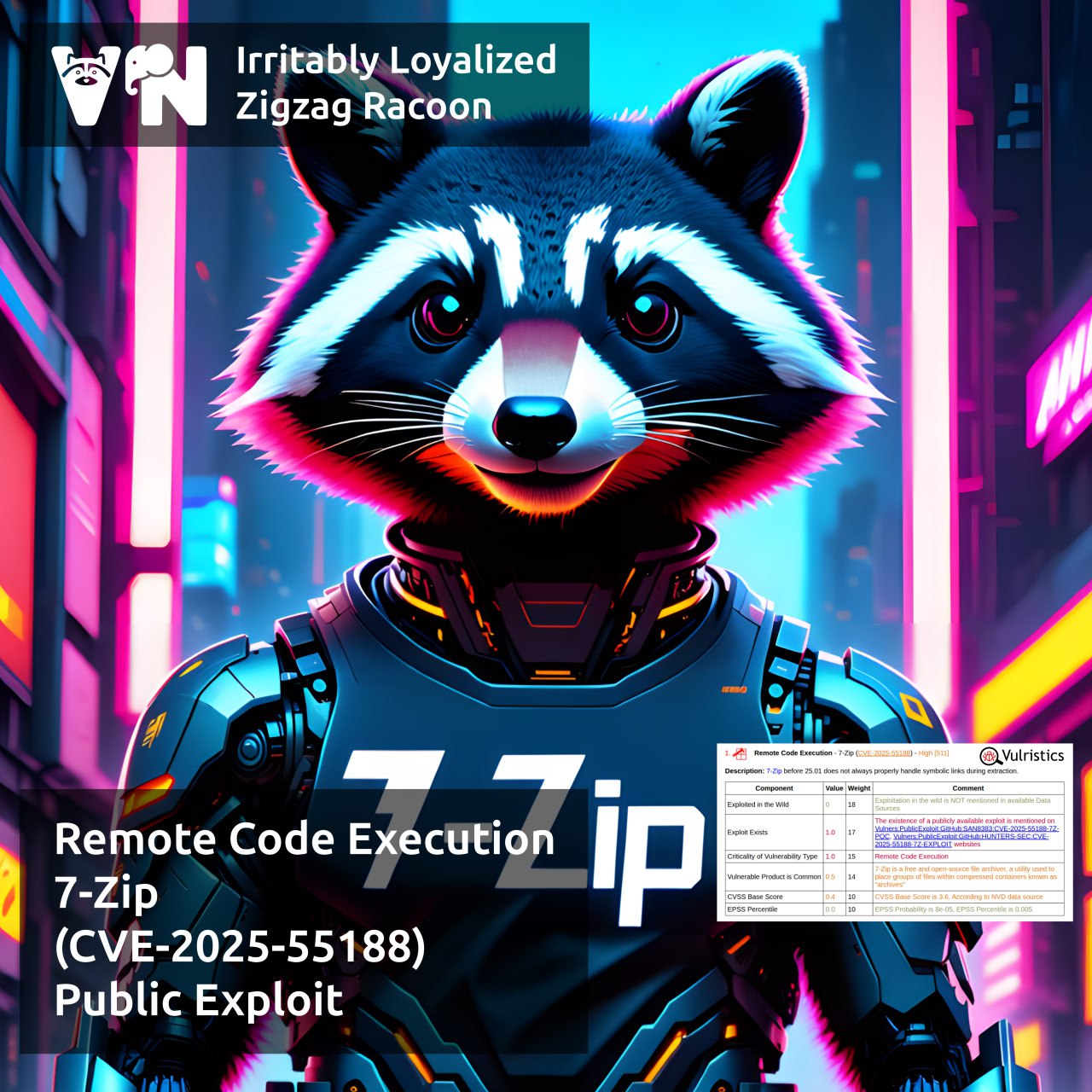

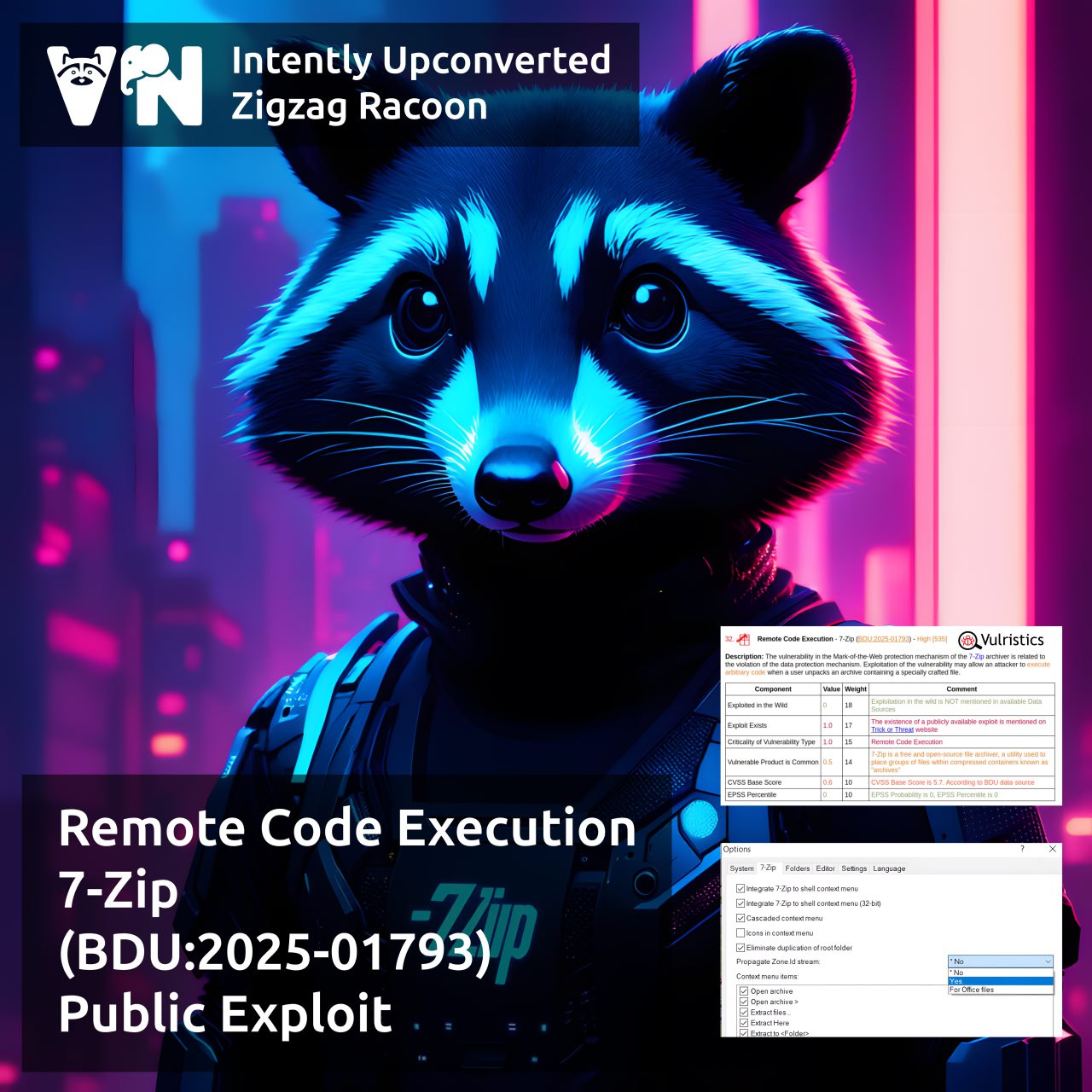

🔸 RCE - Redis (CVE-2025-49844 - RediShell, CVE-2025-46817), OpenSSH (CVE-2025-61984), 7-Zip (CVE-2025-11001, CVE-2025-11002)

🔸 EoP - FreeIPA (CVE-2025-7493), Asterisk (CVE-2025-1131)

🔸 SQLi - MapServer (CVE-2025-59431)

🔸 SFB - authlib (CVE-2025-59420)

🔸 MemCor - Binutils (CVE-2025-11082 и ещё 7), Open Babel (CVE-2025-10995 и ещё 6)