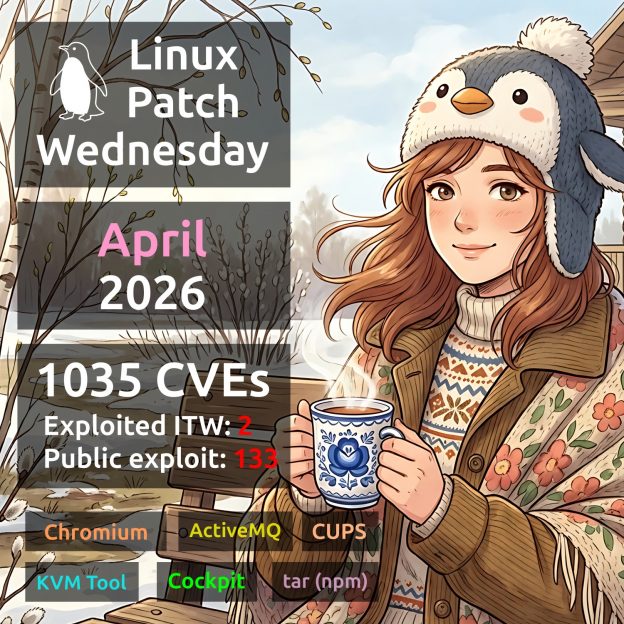

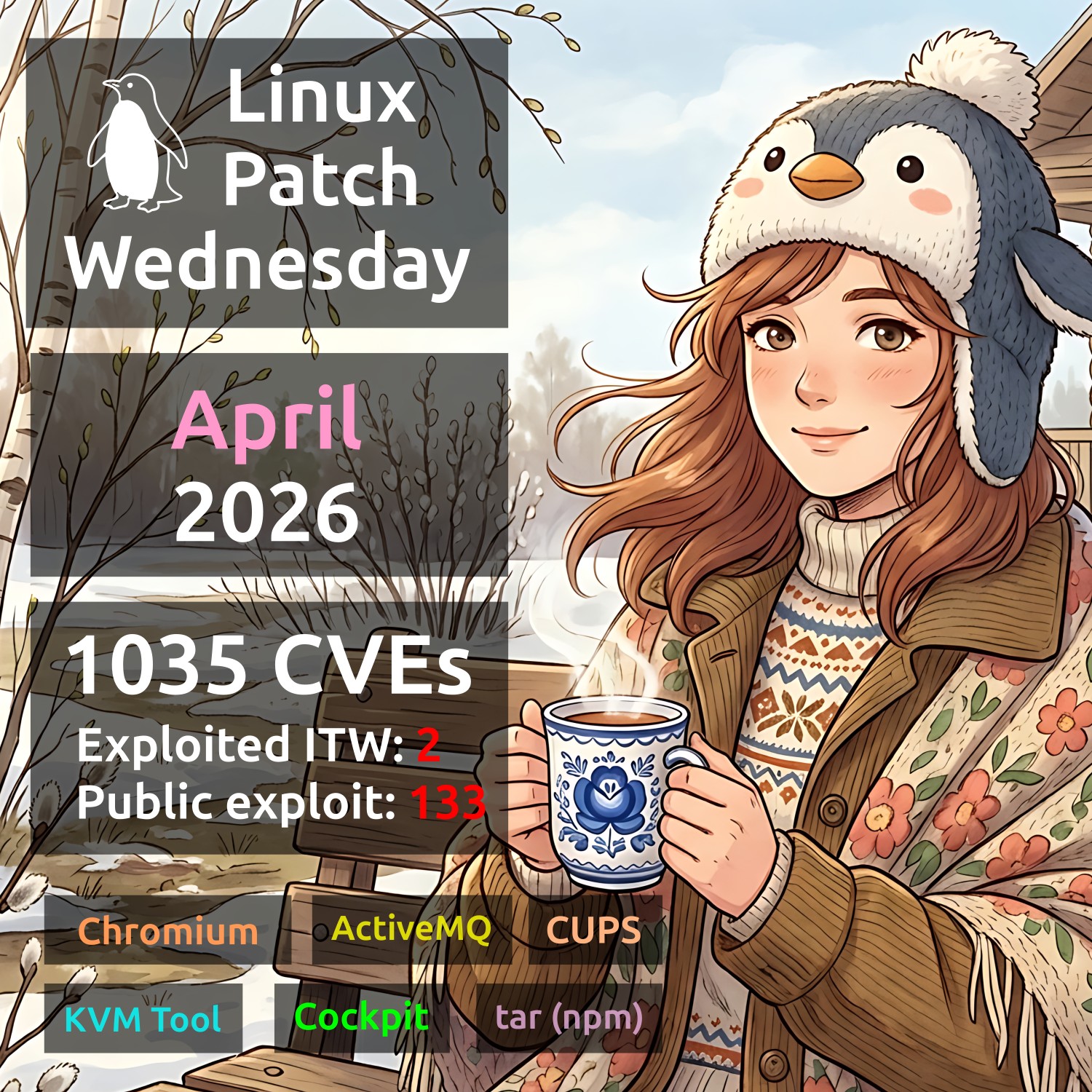

Апрельский Linux Patch Wednesday. В апреле Linux вендоры начали устранять 1035 уязвимостей, почти в 2 раза больше, чем в марте. Можно было бы предположить, что это опять в основном уязвимости Linux Kernel, но нет! Уязвимостей в Linux Kernel было относительно немного - 209. Остальные уязвимости распределены среди 200+ уязвимых продуктов. Есть две уязвимости с признаками эксплуатации вживую:

🔻 RCE - Apache ActiveMQ (CVE-2026-34197). Выполнение удалённого кода осуществляется через Jolokia API (/api/jolokia/), при этом аутентификация не требуется. Уязвимость оставалась скрытой в кодовой базе в течение 13 лет до её обнаружения с помощью ИИ. Уязвимость в CISA KEV с 16 апреля. На GitHub доступно множество эксплоитов.

🔻 RCE - Chromium (CVE-2026-5281). Use-after-free в Dawn (графический слой и реализация WebGPU в Chromium) в Google Chrome до версии 146.0.7680.178 позволяет удалённому атакующему, получившему контроль над процессом рендеринга, выполнить произвольный код через специально сформированную HTML-страницу. Уязвимость в CISA KEV с 1 апреля.

Ещё для 133 (❗️) уязвимостей доступны публичные эксплоиты или имеются признаки их существования. Наиболее интересные, на мой взгляд:

🔸 RCE - Cockpit (CVE-2026-4631). Cockpit - это веб-инструмент для администрирования серверов в Linux-системах, который позволяет пользователям управлять серверами, контейнерами, хранилищем и сетевыми конфигурациями через браузерный интерфейс. Атакующий с сетевым доступом к веб-сервису Cockpit может отправить один HTTP-запрос на страницу входа, который позволяет внедрить вредоносные SSH-опции или команды и выполнить код на сервере Cockpit без валидных учётных данных.

🔸 RCE - CUPS (CVE-2026-34990 + CVE-2026-34980). CUPS (Common UNIX Printing System) - это система печати для Unix-подобных операционных систем, включая Linux и macOS. Цепочка уязвимостей может позволить удалённому атакующему без аутентификации и привилегий перезаписывать файлы с правами root (по сути, получать root-доступ на типичной Linux-системе) по сети.

🔸 RCE - KVM Tool (CVE-2021-45464). KVM Tool - это легковесный инструмент для запуска виртуальных машин на базе KVM (Kernel-based Virtual Machine) в Linux. kvmtool до коммита 39181fc содержит уязвимость out-of-bounds write, которая позволяет пользователю гостевой операционной системы выполнять произвольный код на хост-машине.

🔸 PathTrav - tar (npm) (CVE-2026-31802, CVE-2026-24842). До версии 7.5.11 пакет позволял создать символическую ссылку, указывающую за пределы каталога распаковки, что вело к перезаписи файлов.

Из остальных можно обратить внимание на:

🔸 RCE - Handlebars (CVE-2026-33937), tiemu (CVE-2017-20225), Netwide Assembler (CVE-2026-6067), openexr (CVE-2026-34545), Axios (CVE-2026-40175), hdf5 (CVE-2026-29043)

🔸 CodeInj - GLPI (CVE-2025-66417), glances (CVE-2026-30930, CVE-2026-32611), Handlebars (CVE-2026-33938, CVE-2026-33940), dynaconf (CVE-2026-33154), icalendar (CVE-2026-33635)

🔸 SFB - ormar (CVE-2026-27953), cpp-httplib (CVE-2026-34441), Safari (CVE-2026-20643), rack (CVE-2026-34835), wolfssl (CVE-2026-5194), Traefik (CVE-2026-32695), glances (CVE-2026-32632, CVE-2026-32634), Vert.x-Web (CVE-2026-1002), ecdsa (CVE-2026-33936), glibc (CVE-2026-4438), incus (CVE-2026-33542), Mongoose (CVE-2026-2968)

🔸 AuthBypass - scitokens_cpp_library (CVE-2026-32725, CVE-2026-32726), Node.js pbkdf2 (CVE-2026-32633), rack-session (CVE-2026-39324), Traefik (CVE-2026-33433), grpc (CVE-2026-33186), nltk (CVE-2026-33231)

🔸 ArbFileWrite - Rust (CVE-2026-33056)

🔸 CmdInj - Netty (CVE-2026-33870), awstats (CVE-2025-63261)

🔸 EoP - Keycloak (CVE-2026-4636), QEMU (CVE-2026-33711), glances (CVE-2026-33641)