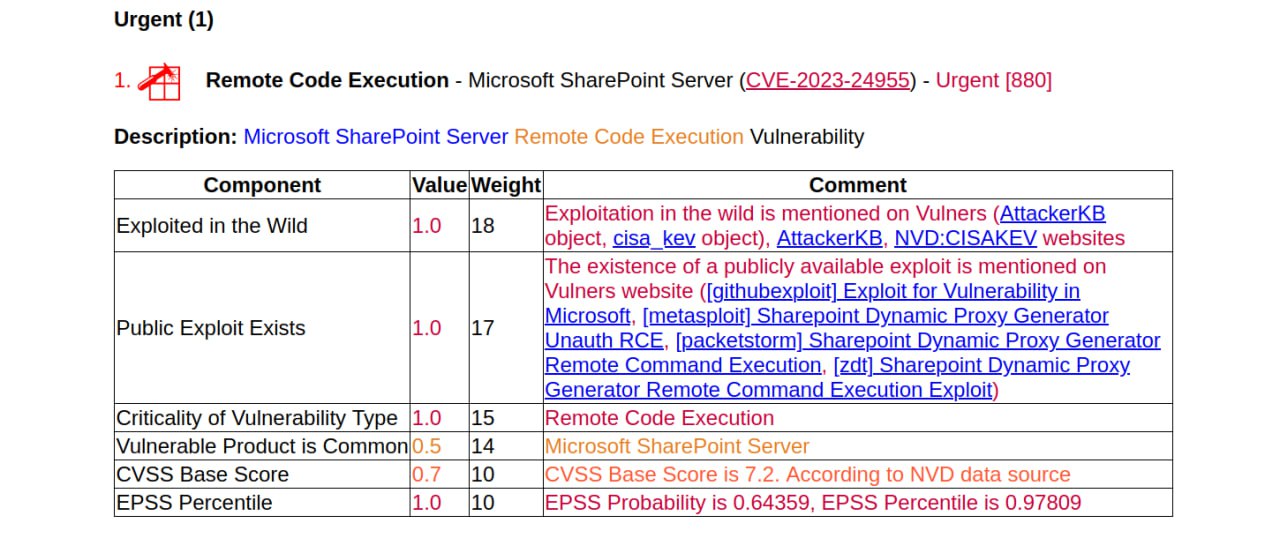

26 марта CISA добавили в KEV уязвимость Remote Code Execution - Microsoft SharePoint Server (CVE-2023-24955).

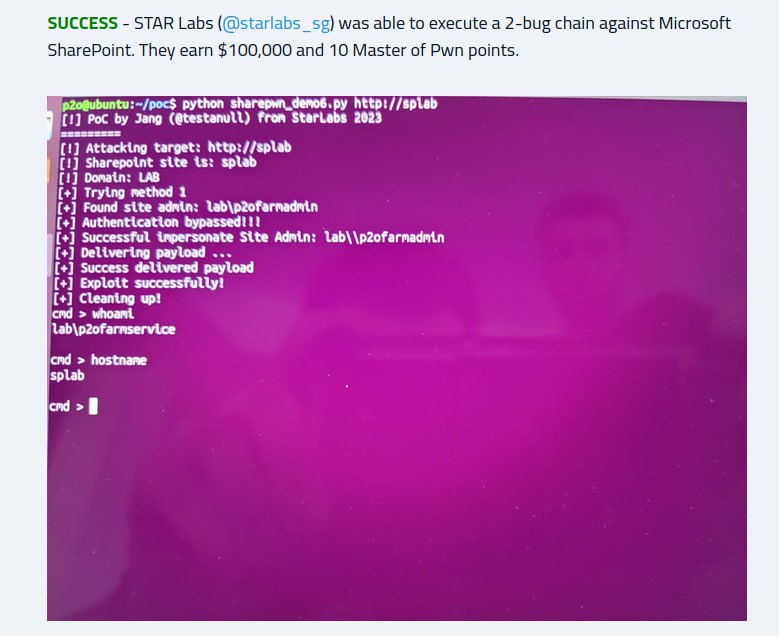

🔹 Эта уязвимость из майского Patch Tuesday 2023 года. Я её тогда выделил в обзоре, т.к. эту уязвимость показали на Pwn2Own Vancouver, а значит для неё был приватный эксплоит, который рано или поздно появился бы в паблике.

🔹 В паблике эксплоит появился 26 сентября 2023 года.

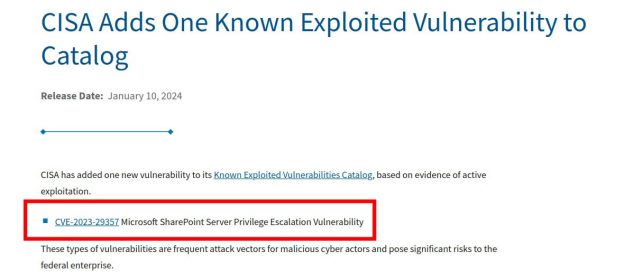

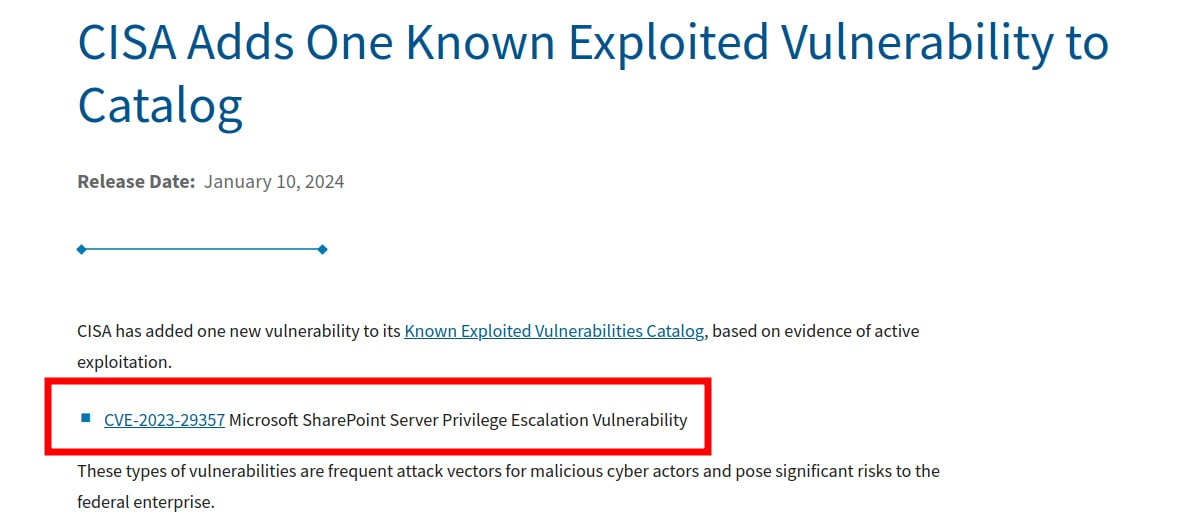

🔹 19 января 2024 года вышел модуль для метасплоита, который эксплуатировал эту уязвимость вместе с обходом аутентификации SharePoint (CVE-2023-29357), исправленную в июне 2023 года.

🔹 Сейчас видимо пошли подтвержденные атаки именно для CVE-2023-24955. 👾

Мораль? Обновляйтесь заранее, обращайте внимание на уязвимости продемонстрированные на Pwn2Own мероприятиях.

🟥 Positive Technologies относит эту уязвимость к трендовым с 27 сентября 2023 года. Т.е. мы отметили её как супер-критичную за полгода до появления в CISA KEV.