1 ноября официально вышел CVSS v4.0, который и так-то никому не нужен, а особенно он не нужен в России. Технические детали были известны ещё у июне, так что тут мало интересного. В чём там суть? Есть такая организация FIRST (пионЭры). Они с 2005 года занимаются развитием стандарта CVSS для оценки уязвимостей через заполнение опросников. Тема прижилась, стала использоваться в американской National Vulnerability Database, где можно бесплатно получить оценки для CVE уязвимостей в формате CVSS (только базовые метрики).

В принципе и отлично. Но нет покоя одержимым и FIRST периодически выкатывает новую версию CVSS. Причём каждый раз всё более сложную и несовместимую с предыдущей. Строго говоря, нельзя автоматом получить CVSS v3/3.1 из CVSS v2 и наоборот, нужно садиться и перезаполнять опросник. И не просто заполнять, а ориентируясь на разъяснения и примеры заполнения указанные в стандарте.

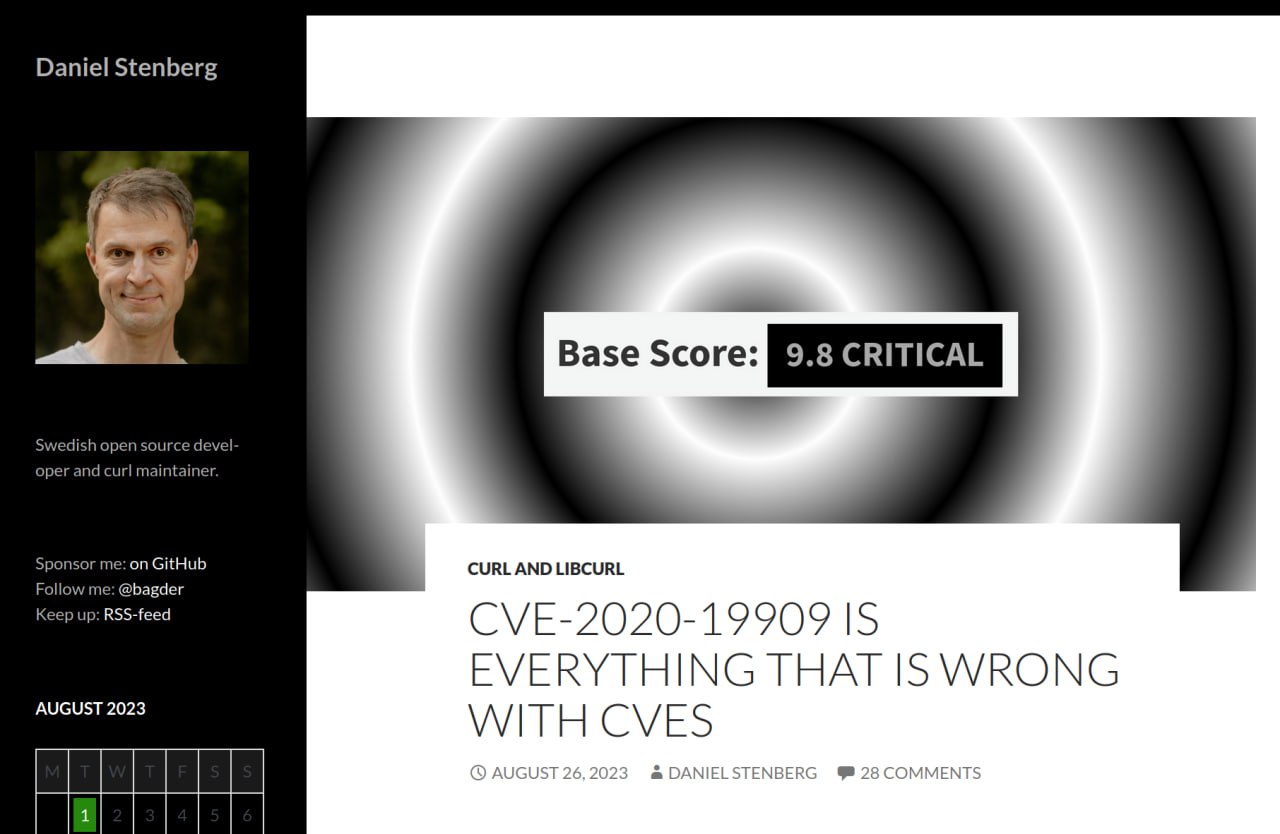

И ладно бы ещё результат этой оценки был годный, так нет. Поныть на тему того, что оценки по CVSS это какая-то субъективная ерунда это любимое развлечение безопасников. Аз грешный и сам в этом был неоднократно замечен. Достаточно просто погуглить "CVSS critique", чтобы погрузиться в пучины отчаянья.

Станет ли CVSS 4.0 лучше? Посмотрим. Но, имхо нет, т.к. CVSS остаётся таким же опросником, заполняемым субъективно, но теперь несколько иначе и сложнее. Теперь исследователям и аналитикам NIST NVD придётся разобраться в правильном заполнении очередного опросника. Естественно только базовых метрик - остальным никто опять по собственной воле пользоваться не будет. 🙃 На NVD для старых уязвимостей будет только заполнение на CVSS 2.0/3.0/3.1, для новых с какого-то времени будет 3.1 и 4.0, потом только 4.0. Пока First через несколько лет опять всё не поменяют с новым стандартом. 😏🤷♂️

А пользователи как лазили на NVD за цифирей от 0 до 10 (Base Score), так и будут лазить. Ну да, этих цифирей теперь будет несколько для разных версий стандарта. Ну наверное будут брать по максимальной версии стандарта или по максимальному значению. 🌝

Теперь о главном: как это заденет методику ФСТЭК по оценке критичности уязвимостей. Тут, как мне кажется, могут быть 3 пути:

1) Игнор. Ну записано в методике 3.0/3.1, делаем как записано. Всё равно, что у американцев другая версия актуальная. Но понятно, что такое положение дел бесконечно продолжаться не может.

2) Признание 4.0. Ну то есть в тексте добавят 3.0/3.1/4.0 или вообще изменят на 4.0 и будьте любезны всю эту методику CVSS 4.0 для оценки уязвимостей у себя имплементировать as is (всё, а не только базовые метрики!) Кажется наиболее вероятным вариантом, хотя мне он решительно не нравится. 😔

3) Отказ от CVSS в пользу своего аналога с долгосрочной поддержкой и бережным переходом на новую версию (с возможностью автоматического пересчёта метрики). Мне кажется это был бы наиболее правильный вариант. И пусть американцы меняют свои опросники хоть каждый месяц, если им так хочется. Вместе с прочей шизой типа переименования терминов "MiTM", "master/slave" и прочее. У них там своя атмосфера. 🤷♂️

Как можно реализовать российский аналог CVSS в щадящем режиме без особых изменений методики я уже описывал в рамках своего проекта ОСОКА: форкаем базовые метрики CVSS v3, вместо временных метрик CVSS v3 вводим свои простые и автоматизируемые метрики по эксплуатабельности (самое важное!), оформляем Iinfr в инфраструктурные метрики, делаем рекомендации как получать наши базовые метрики из базового вектора CVSS v2/3/4. Всё прозрачно и является по факту упрощением работы с методикой ФСТЭК, чем усложнением.