Сентябрьский "В тренде VM": уязвимости в архиваторах WinRAR и 7-Zip, SAP NetWeaver и TrueConf Server. Традиционная ежемесячная подборка. И первая подборка БЕЗ уязвимостей в продуктах Microsoft! 😲🙂

🗞 Пост на Хабре

🗒 Дайджест на сайте PT

Всего восемь идентификаторов трендовых уязвимостей в четырёх продуктах:

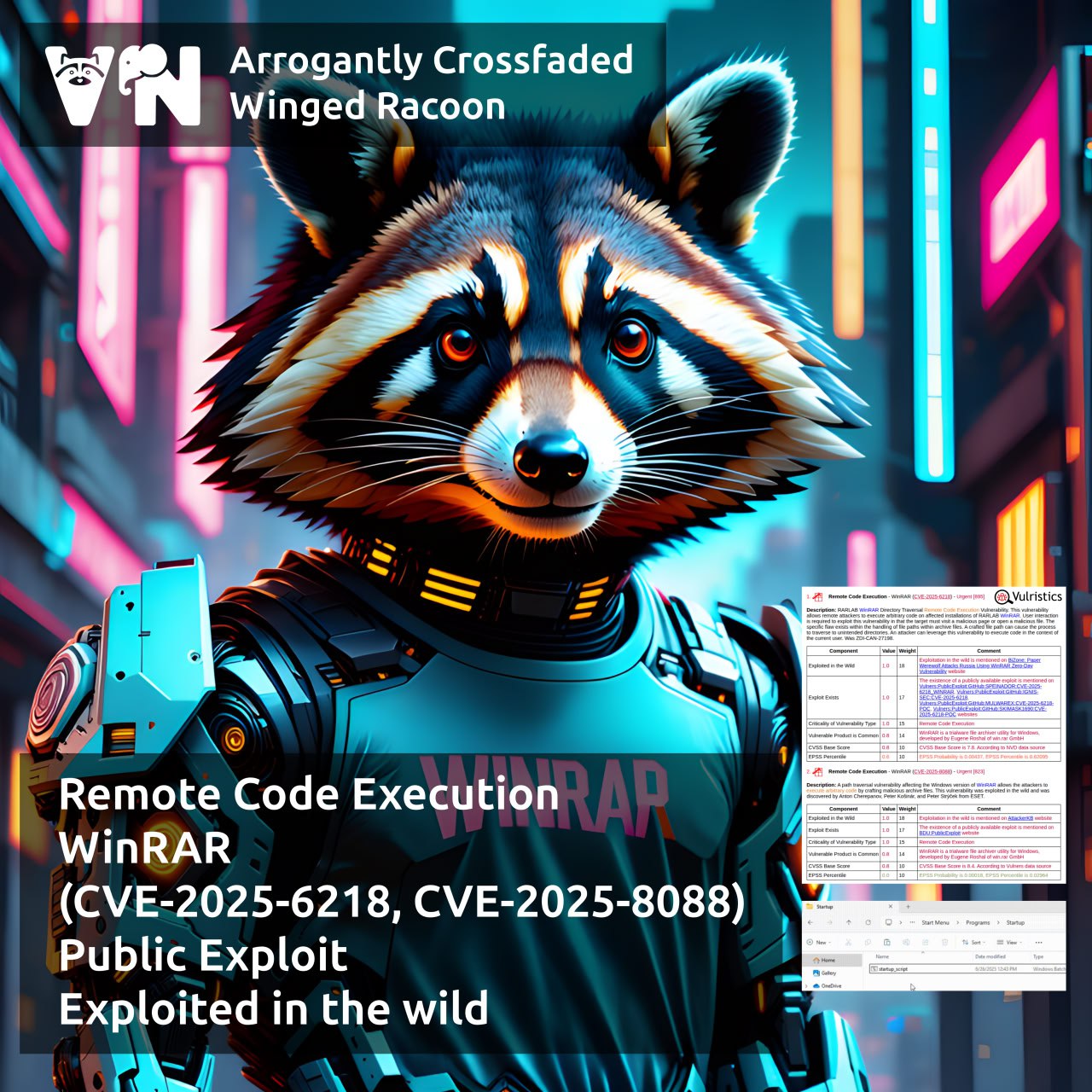

🔻 Remote Code Execution - WinRAR (CVE-2025-6218, CVE-2025-8088). Эксплуатируемая RCE при распаковке архивов.

🔻 Remote Code Execution - SAP NetWeaver (CVE-2025-31324, CVE-2025-42999). Эксплуатируемая RCE в компоненте популярной ERP-системы.

🔻 Remote Code Execution - 7-Zip (CVE-2025-55188). Преимущественно Linux-овая RCE при распаковке архивов, есть публичный эксплойт.

🔻 Remote Code Execution - TrueConf Server (BDU:2025-10116, BDU:2025-10115, BDU:2025-10114). Критичные уязвимости популярной российской ВКС.