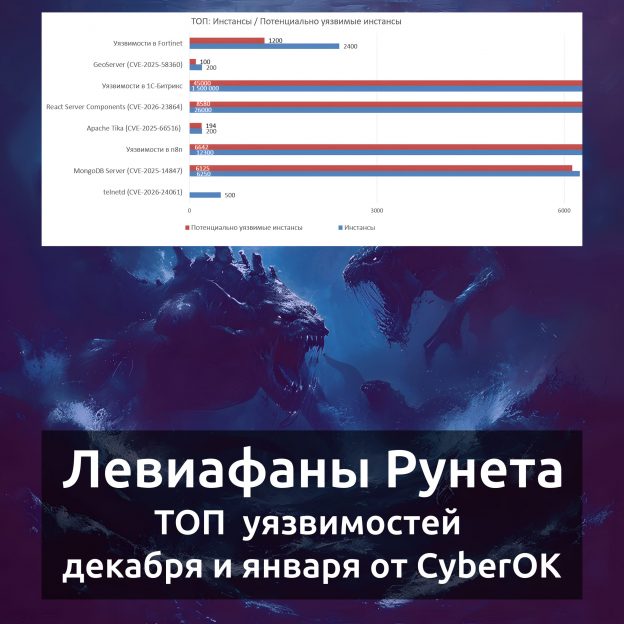

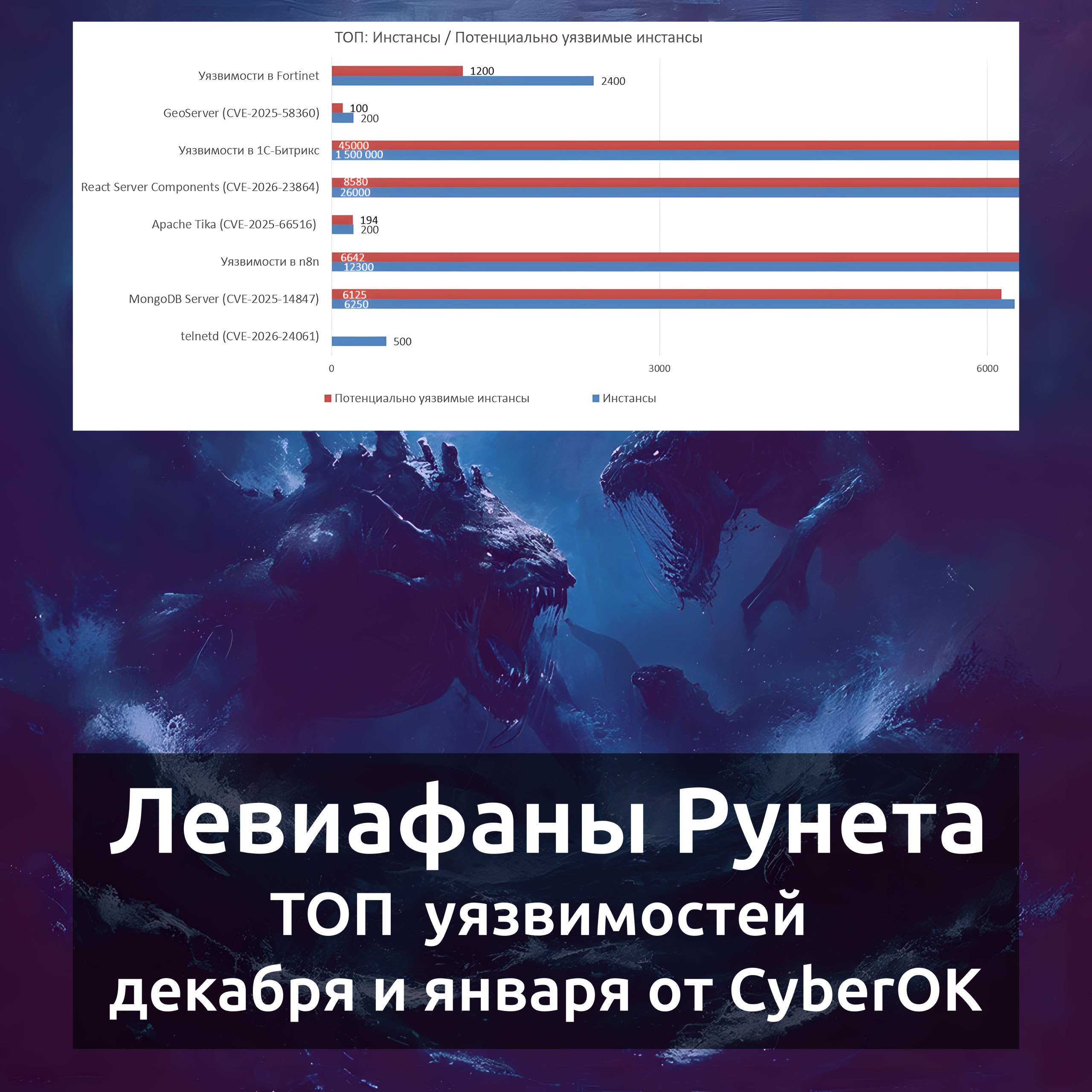

Посмотрел пост с трендовыми уязвимостями за декабрь и январь по версии CyberOK, опубликованный 4 февраля. CyberOK определяют трендовость на основе CybVSS и делают акцент на уязвимостях сетевого периметра российских организаций.

Одна уязвимость была также в январском дайджесте Positive Technologies:

🔻 InfDisc - MongoDB "MongoBleed" (CVE-2025-14847)

Ещё семь относят к трендовым только CyberOK:

🔻 AuthBypass - GNU Inetutils (telnetd) (CVE-2026-24061)

🔻 RCE - n8n "ni8mare" (CVE-2026-21858, CVE-2025-68613, CVE-2025-68668)

🔻 XXE - Apache Tika (CVE-2025-66516)

🔻 DoS - React Server Components (CVE-2026-23864)

🔻 InfDisc - 1C-Битрикс (BDU:2025-16324, BDU:2025-16325, BDU:2025-16349, BDU:2025-16350)

🔻 XXE - GeoServer (CVE-2025-58360)

🔻 AuthBypass - Fortinet (CVE-2025-59718, CVE-2026-24858, CVE-2025-59719, CVE-2020-12812)