Выложил запись моего вчерашнего выступления на VK Security Сonfab Max 2024: Vulnerability Management, кризис NVD, трендовые уязвимости и БОСПУУ. Доступно на VK видео, Rutube и YouTube.

В 2024 году NIST NVD перестал справляться с ускоряющимися темпами прироста уязвимостей, а общее количество CVE-уязвимостей уже перевалило за 250 000. Какие из этих уязвимостей стали активно эксплуатироваться злоумышленниками в этом году и какие могут начать эксплуатироваться в ближайшем будущем? Как построить Vulnerability Management процесс в организации, чтобы снизить риски эксплуатации критичных уязвимостей?

00:00 Представляюсь

01:09 NVD в 2024 году: безудержный рост количества CVE и его причины (CNA организации), кризис обогащения данных

04:25 Как CNA вендор может творить дичь на примере Linux Kernel и Linux Patch Wednesday

06:29 Трендовые уязвимости и как мы их отбираем

08:12 Про проект "В тренде VM": ролики, дайджесты, хабропосты

08:50 Как я анализировал 70 трендовых уязвимостей с помощью Vulristics

11:21 Пример успешного предсказания трендовости

11:50 4 уязвимости 2023 года: почему они здесь?

12:13 Почему нет трендовых уязвимостей в отечественных продуктах?

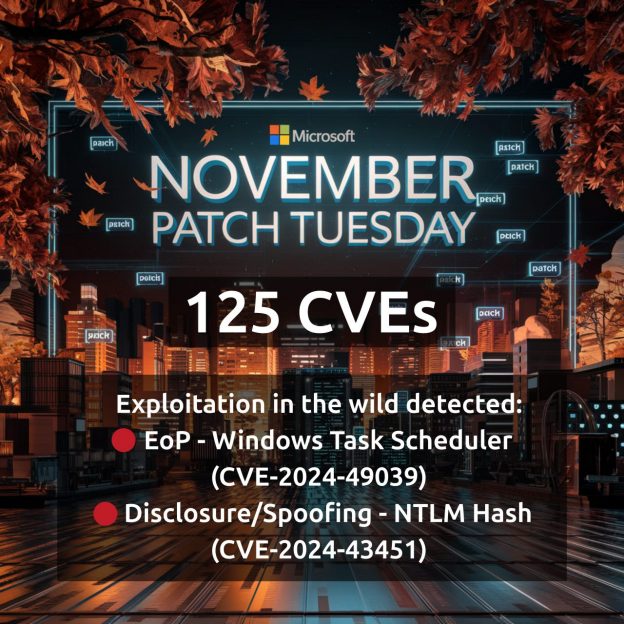

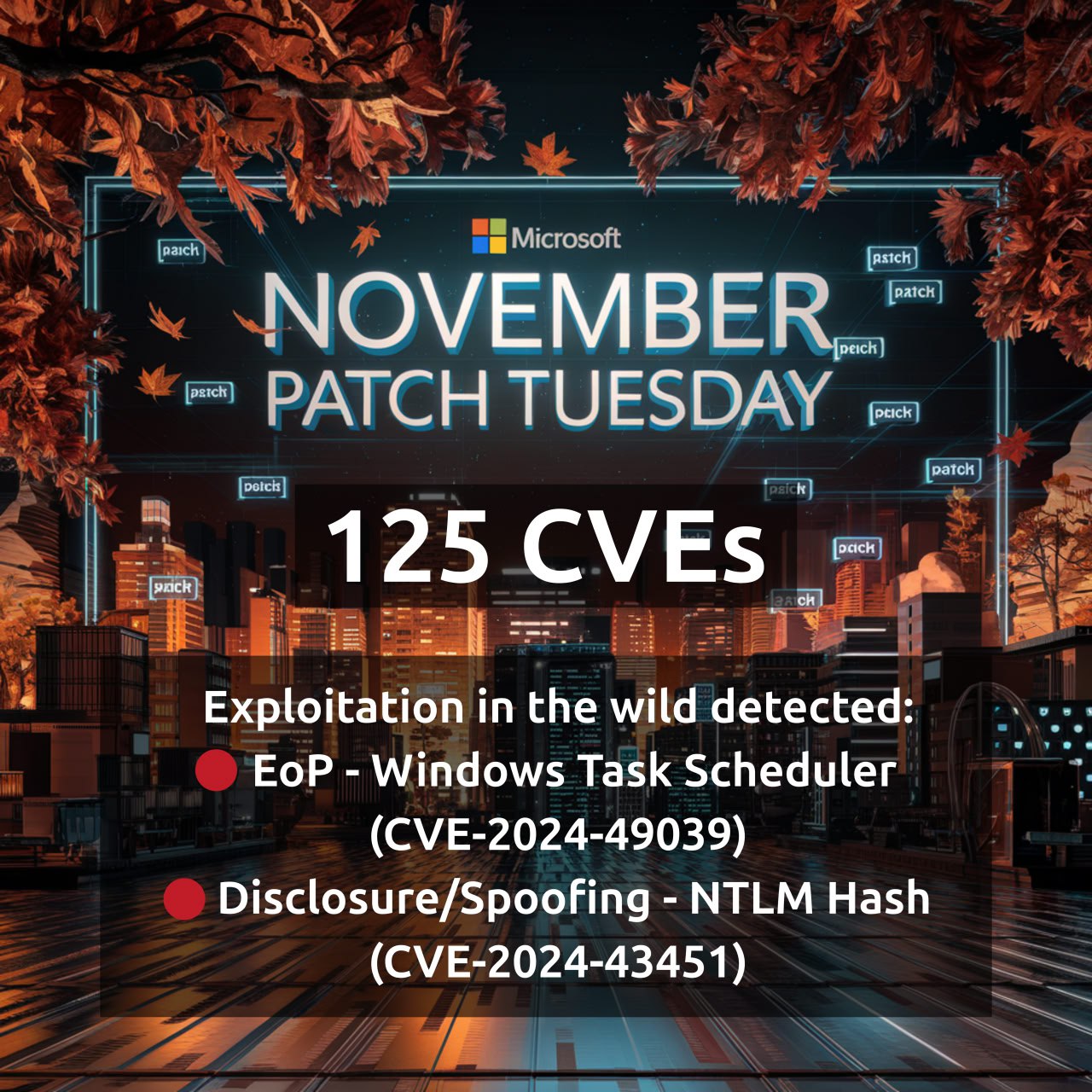

13:20 32 уязвимости Microsoft

13:51 2 уязвимости Linux

14:34 Остальные группы уязвимостей: фишинг, сетевая безопасность, бэкапы и виртуалки, разработка ПО, совместная работа, CMS

17:01 ТОП-3

17:50 Не уязвимости, но важно (2 кейса)

19:49 Прогнозы на 2025 год

21:10 Базовая Оценка Состояния Процесса Управления Уязвимостями (БОСПУУ)

28:36 Вопрос про Vulnerability Management без бюджета

31:18 Вопрос про то, как выделять трендовые уязвимости

33:47 Вопрос про то, как заставить IT оперативно устранять уязвимости

36:20 Вопрос про отчёты о сканировании MaxPatrol VM

37:02 Вопрос про причины лавинообразного увеличения количества CVE (упоминаю BDU:2024-08516 от СайберОК)

38:50 Вопрос про хороший продукт по проблематике 0day

🗒 Полный отчёт Vulristics для трендовых уязвимостей 2024

Понравился доклад? 🗳 Проголосуй за него! 😉