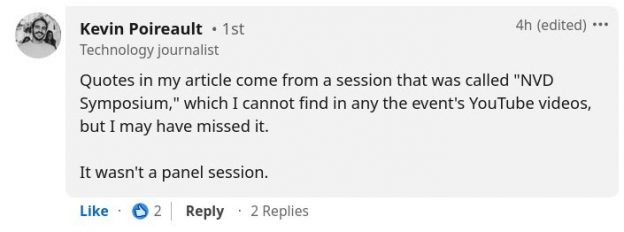

Уточнил у автора статьи откуда именно были цитаты Tanya Brewer из NIST. Она это говорила в сессии "NVD Symposium". Эта сессия есть в программе, но её запись в канал VulnCon 2024 НЕ выложили, несмотря на "TLP:CLEAR". Такие дела. 😏

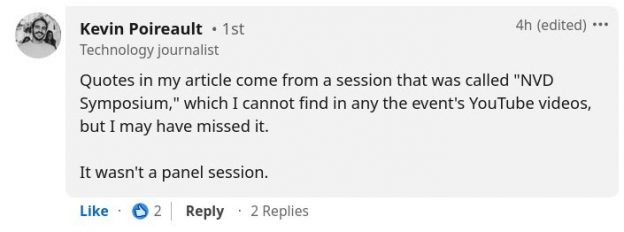

Коллеги по PT ESC обнаружили раннее неизвестный кейлоггер для Microsoft Exchange OWA. Встроенный код собирает логины/пароли, которые вводят пользователи для доступа в веб-интерфейс Exchange, и сохраняет их в специальный файл. Доступ к этому файлу открыт извне. Вот так просто злоумышленники собирают учётки для получения конфиденциальной информации и дальнейшего развития атаки. 🙂

👾 Установка зловреда производится через эксплуатацию старой уязвимости ProxyShell (CVE-2021-34473, CVE-2021-34523, CVE-2021-31207).

🏛️ Всего обнаружили 30 жертв, среди которых правительственные структуры, банки, IT-компании, учебные учреждения.

🌍 Атакованные страны: Россия, ОАЭ, Кувейт, Оман, Нигер, Нигерия, Эфиопия, Маврикий, Иордания, Ливан и другие.

🕵️♂️ Определить факт компрометации можно по характерной строчке в файле logon.aspx.

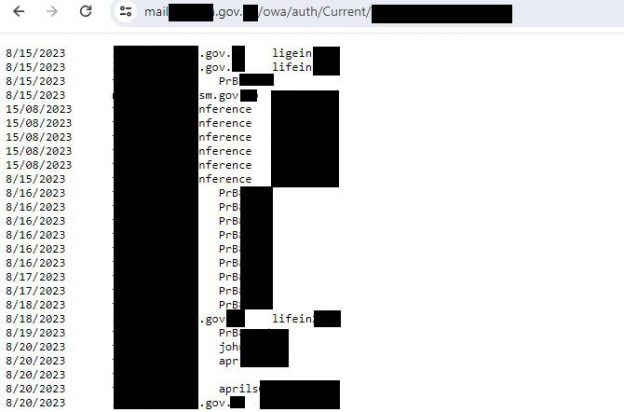

Записи c VulnCon 2024 доступны на Youtube. Я об этой конфе уже писал ранее, она прошла в конце марта.

Там много интересного контента связанного с уязвимостями: их описание, приоритизация, ответственное разглашение, разнообразные связанные стандарты. 🤩 Кейсы про управление уязвимостями в организациях тоже есть. В России такого контента пока маловато. У нас если и говорят об уязвимостях, то скорее обсуждают конкретные ресерчи или атаки, а не то, как работать с уязвимостями более-менее массово и систематически. 😔

Описание докладов также доступно в программе конференции. Там удобно подыскивать интересное, а потом уже смотреть запись в Youtube канале.

Есть там и панельная дискуссия с Tanya Brewer из NIST. Но что-то откровений про кризис NVD, которые ей приписывали в статье по итогам VulnCon ("story behind it, it is long, convoluted and very administrivia" и т.п.) я не нашёл. Искал по автоматическим субтитрам. Ну, может это было сказано не на панельке, а где-то ещё. 🤷♂️

Бейдж на Positive Hack Days можно получить заранее и не стоять в очереди на регистрацию. В офисе Positive Technologies и кассе Лужников.

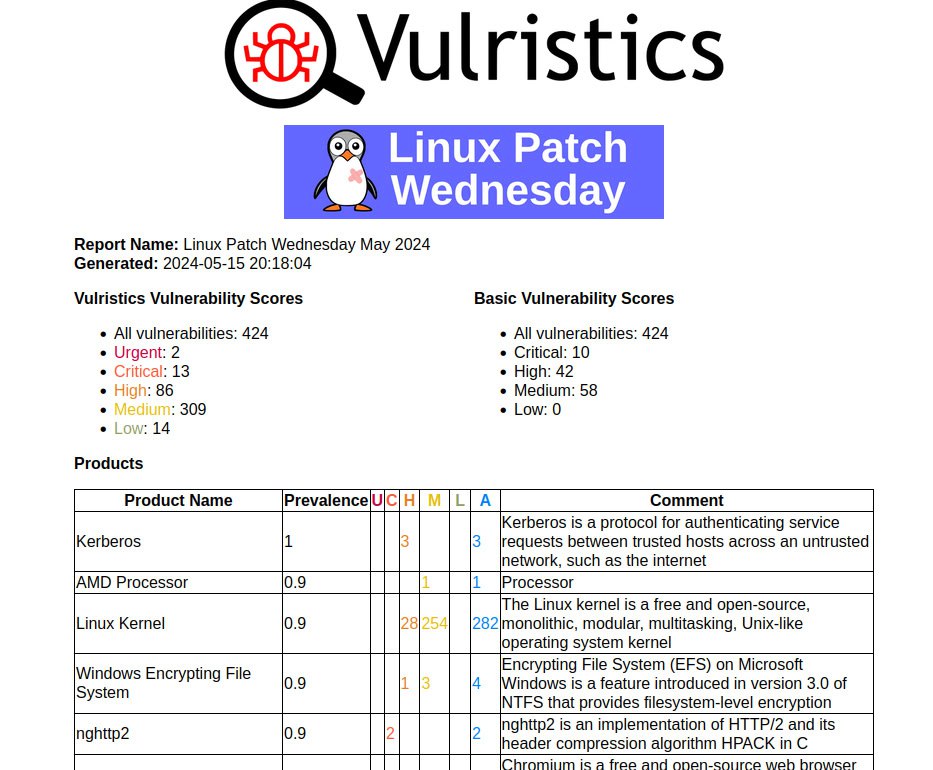

Майский Linux Patch Wednesday. В прошлом месяце мы совместно решили, что стоит ввести правило по Unknown датам с мая 2024. Что я, собственно, и реализовал. Теперь, если я вижу oval definition, для которого нет даты публикации (даты появления исправлений для соответствующих уязвимостей), то я номинально присваиваю сегодняшнюю дату. Таким образом 32406 oval definition-ов без даты получили номинальную дату 2024-05-15. Можно было бы предположить, что мы получим огромный пик для уязвимостей, которые "начали исправляться в мае" исходя из номинальной даты. А как вышло на самом деле?

На самом деле пик получился не очень большой. В майском Linux Patch Wednesday 424 CVE. При том, что в апрельском было 348. Соизмеримо. Видимо не очень большой пик связан с тем, что для большей части уязвимостей уже были даты исправления старше выставленной номинальной (2024-05-15). Тем лучше. 🙂 В июне всё должно стать вообще хорошо.

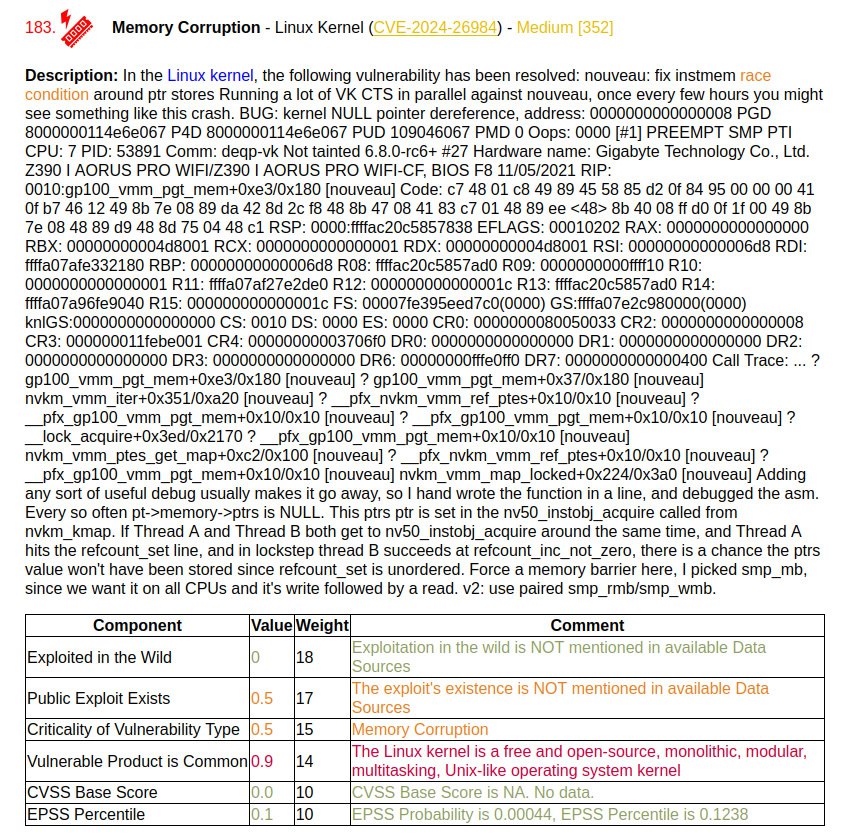

Как обычно, я сгенерировал отчёт Vulristics для майских уязвимостей. Большая часть уязвимостей (282) относятся к Linux Kernel. Это следствие того, что Linuх Kernel теперь CNA и они могут заводить CVE на всякую дичь типа багов с огромными трейсами прямо в описании уязвимостей.

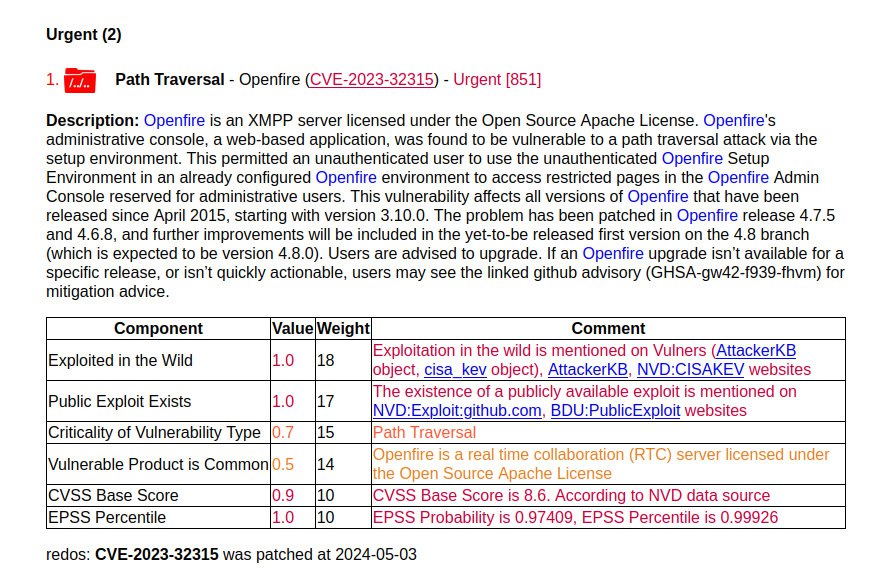

На первом месте уязвимость из CISA KEV.

🔻Path Traversal - Openfire (CVE-2023-32315). Это трендовая уязвимость августа 2023 года. Она попала в отчёт из-за фикса в RedOS 2024-05-03. А в других Linux дистрибутивах её не фиксили? Похоже, что нет. В Vulners среди связанных объектов безопасности можем видеть только бюллетень RedOS. Видимо в репозиториях других дистрибутивов пакеты Openfire отсутствуют.

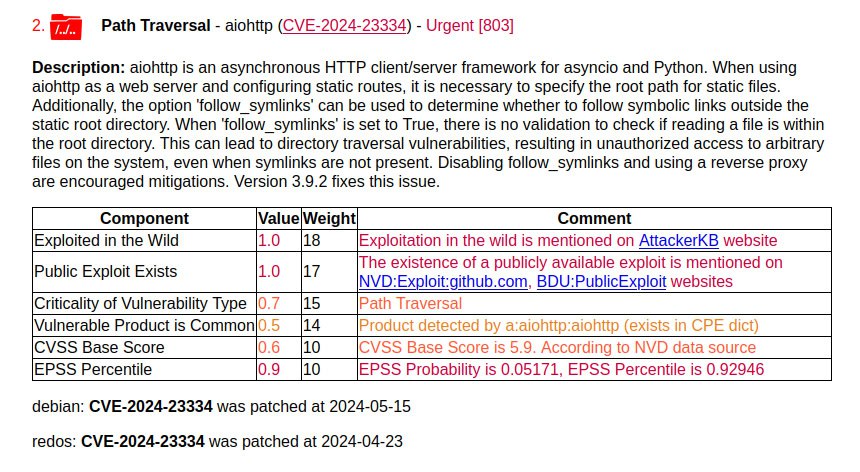

На втором месте уязвимость с признаком активной эксплуатации по AttackerKB.

🔻 Path Traversal - aiohttp (CVE-2024-23334). Ошибка позволяет неаутентифицированным злоумышленникам получать доступ к файлам на уязвимых серверах.

По данным из БДУ ещё 16 уязвимостей имеют признаки активной эксплуатации вживую.

🔻 Memory Corruption - nghttp2 (CVE-2024-27983)

🔻 Memory Corruption - Chromium (CVE-2024-3832, CVE-2024-3833, CVE-2024-3834, CVE-2024-4671)

🔻 Memory Corruption - FreeRDP (CVE-2024-32041, CVE-2024-32458, CVE-2024-32459, CVE-2024-32460)

🔻 Memory Corruption - Mozilla Firefox (CVE-2024-3855, CVE-2024-3856)

🔻 Security Feature Bypass - bluetooth_core_specification (CVE-2023-24023)

🔻 Security Feature Bypass - Chromium (CVE-2024-3838)

🔻 Denial of Service - HTTP/2 (CVE-2023-45288)

🔻 Denial of Service - nghttp2 (CVE-2024-28182)

🔻 Incorrect Calculation - FreeRDP (CVE-2024-32040)

Ещё для 22 уязвимостей есть эксплоит (публичный или приватный), но пока нет признаков активной эксплуатации вживую. Все их здесь перечислять не буду, можно обратить внимание на:

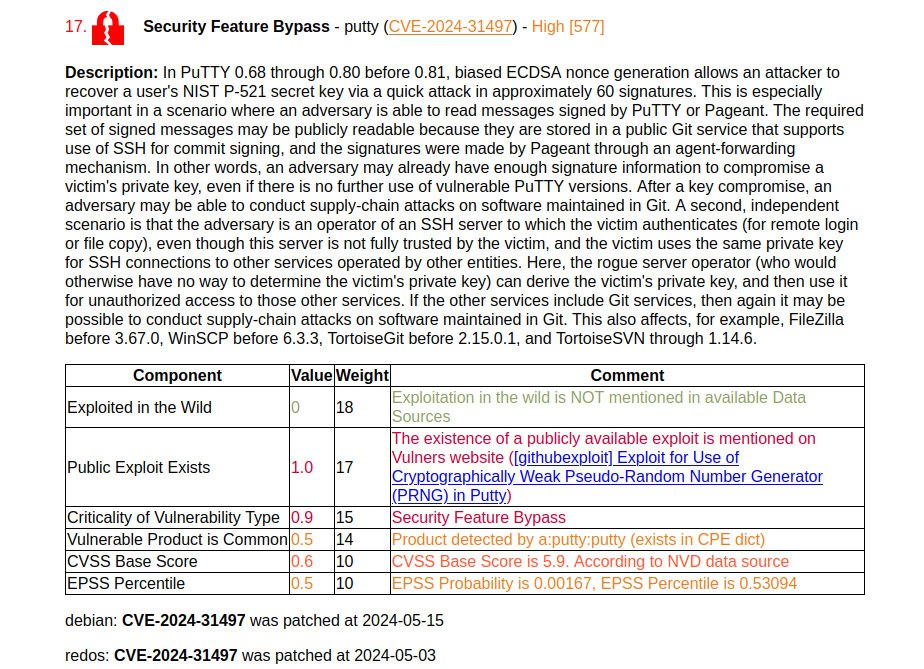

🔸 Security Feature Bypass - putty (CVE-2024-31497). Громкая уязвимость, позволяющая атакующему восстановить секретный ключ пользователя.

🔸 Remote Code Execution - GNU C Library (CVE-2014-9984)

🔸 Remote Code Execution - Flatpak (CVE-2024-32462)

🔸 Command Injection - aiohttp (CVE-2024-23829)

🔸 Security Feature Bypass - FreeIPA (CVE-2024-1481)

Думаю, что в качестве улучшения в отчёте Vulristics можно отдельно группировать уязвимости с публичными эксплоитами и приватными эксплоитами, т.к. всё-таки это сильно влияет на критичность. Ставьте 🐳, если нужно такое сделать.

Вышел выпуск новостей SecLab-а с моей рубрикой по трендовым уязвимостям апреля. 🙂 Рубрика "В тренде VM" начинается с 14:31. 🎞

Подробности по трендовым уязвимостям апреля читайте в дайджесте и на Хабре.

30 мая в Москве пройдёт конференция СФЕРА Cybersecurity. Организатор СберКорус - дочка Сбера, оператор электронного документооборота.

Тематика: "защита информации, безопасная разработка и противостояние киберугрозам в ИТ, ритейле и логистике".

Участие в конфе бесплатное, будет онлайн-трансляция.

Выступят эксперты из Касперского, Positive Technologies, BIZONE, SearchInform, Астры, SamokatTech, SECURITM, Swordfish и других компаний. Программа пока без подробностей, обещают на днях выложить в полном виде.

⚠️ Пока больше всего заинтересовал доклад "Как внедрить инструмент выявления уязвимостей и собрать из Жигули Мерседес". Доклад от Романа Журавлева из TS Solution и Никиты Аристова из СберКорус. Будут рассказывать про выстраивание Vulnerability Management процесса. По слухам строили на базе MaxPatrol VM и там будет интересный фидбек. 🙂

Мероприятие пройдёт в Старт Хабе на Красном Октябре.

Это мой личный блог. Всё, что я пишу здесь - моё личное мнение, которое никак не связано с моим работодателем. Все названия продуктов, логотипы и бренды являются собственностью их владельцев. Все названия компаний, продуктов и услуг, упоминаемые здесь, упоминаются только для идентификации. Упоминание этих названий, логотипов и брендов не подразумевает их одобрения (endorsement). Вы можете свободно использовать материалы этого сайта, но было бы неплохо, если бы вы разместили ссылку на https://avleonov.ru и отправили мне сообщение об этом на me@avleonov.com или связались со мной любым другим способом.