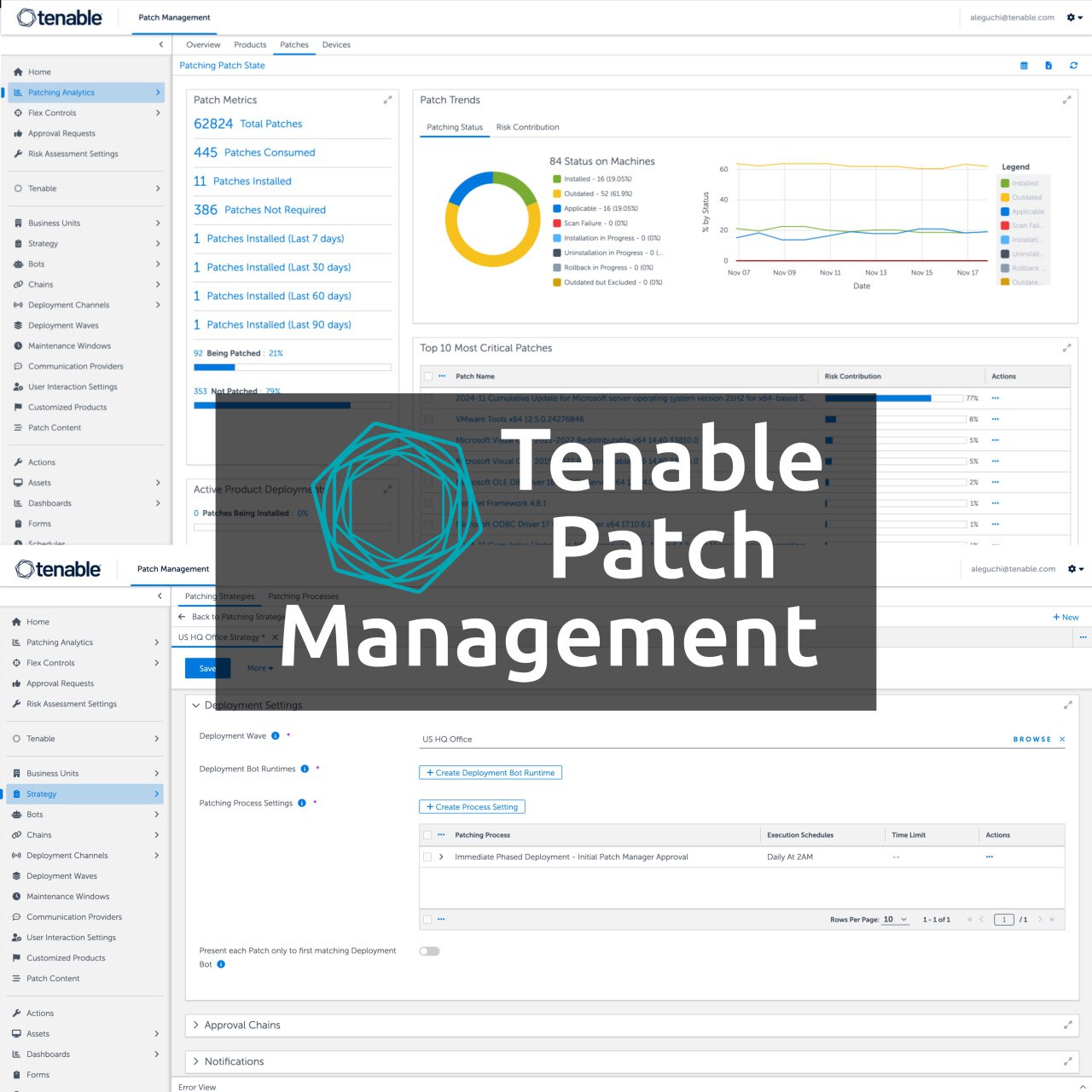

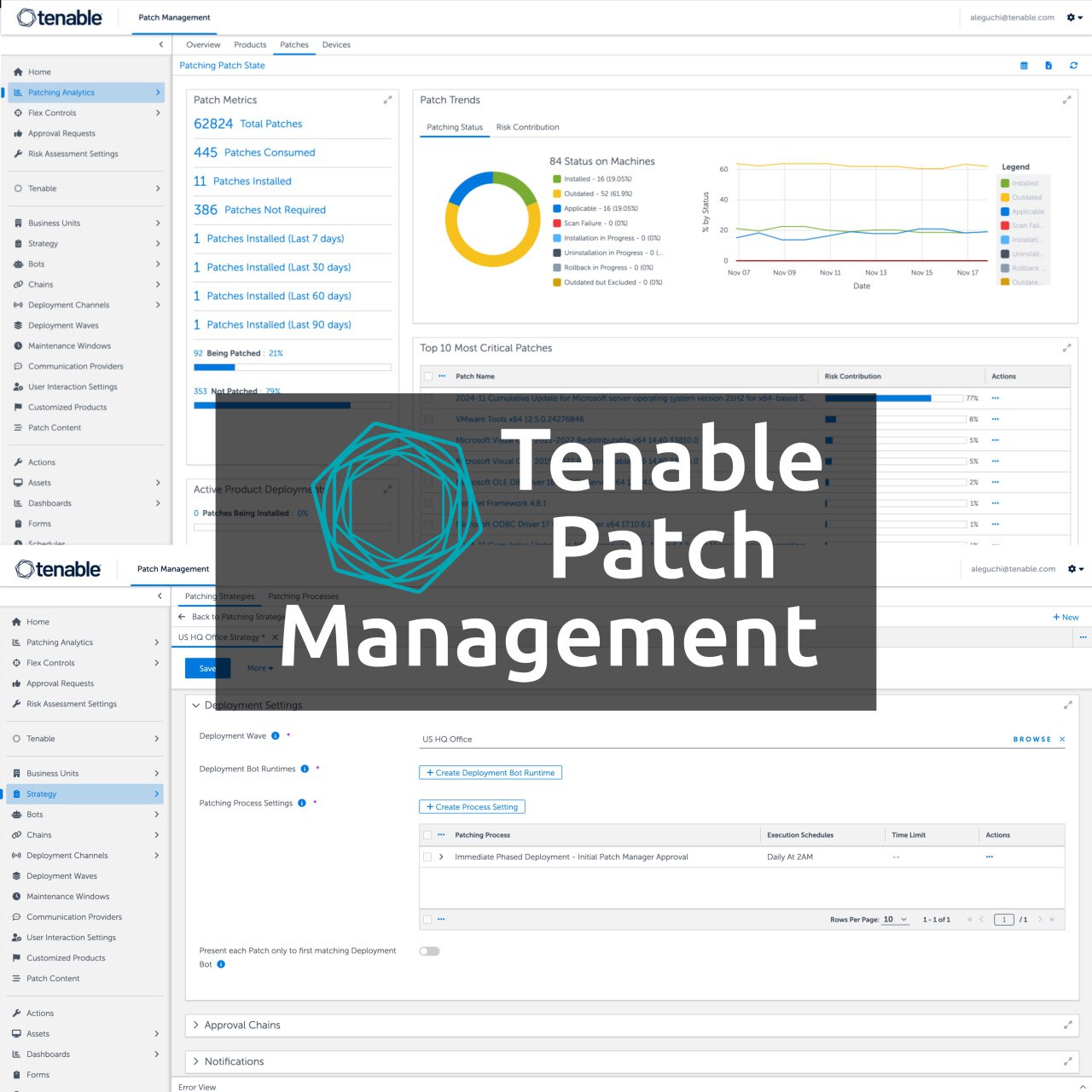

Про Tenable Patch Management. Это новое решение, анонсированное 4 декабря, результат стратегического партнёрства Tenable с endpoint management вендором Adaptiva.

Решение доступно как аддон для Tenable One, Tenable Vulnerability Management, Tenable Security Center и Tenable Enclave Security. Лицензируется по активам.

Умеют:

🔹 Автоматическую корреляцию между уязвимостями и патчами

🔹 Автоматический патчинг с настройкой стратегий обновления и процесса апрува; есть возможность управлять обновлениями в реальном времения, включая глобальную приостановку, отмену и откат патчей

🔹 Автоматическую валидацию патчинга

Сейчас Tenable PM поддерживает Windows, более 1700 сторонних приложений, драйвера и BIOS. Поддержку Mac и Linux обещают в Q1 2025 года. Тестированием и упаковкой патчей занимается Adaptiva.

Похоже, что хоть и неспешно, и очень разными путями, но VM-вендоры всерьёз идут к автоматизации непосредственного устранения уязвимостей. Сначала Qualys, теперь Tenable.