Набор тем для программных проектов, связанных с Управлением Уязвимостями. Периодически меня просят порекомендовать VM-ную тему для курсовой, диплома, хакатона и т.п. Думаю будет полезно собрать эти рекомендации здесь в виде серии постов.

Имхо, чем больше студентов будут брать около-VMные темы для практических работ, тем лучше:

✅ Возможно кто-то превратит учебный проект в успешную опенсурсную и/или коммерческую историю.

✅ Возможно кто-то устроится работать в VM-вендора или в компанию-клиента уже с релевантным опытом и глубоким пониманием темы.

В любом случае VM-комьюнити в России получит дополнительное развитие. 👍

Буду постепенно накидывать темы, а коллег VM-щиков приглашаю присоединиться.

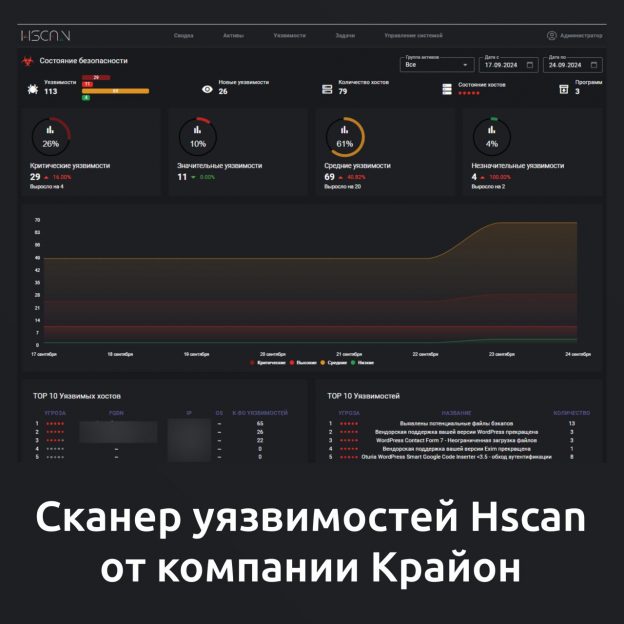

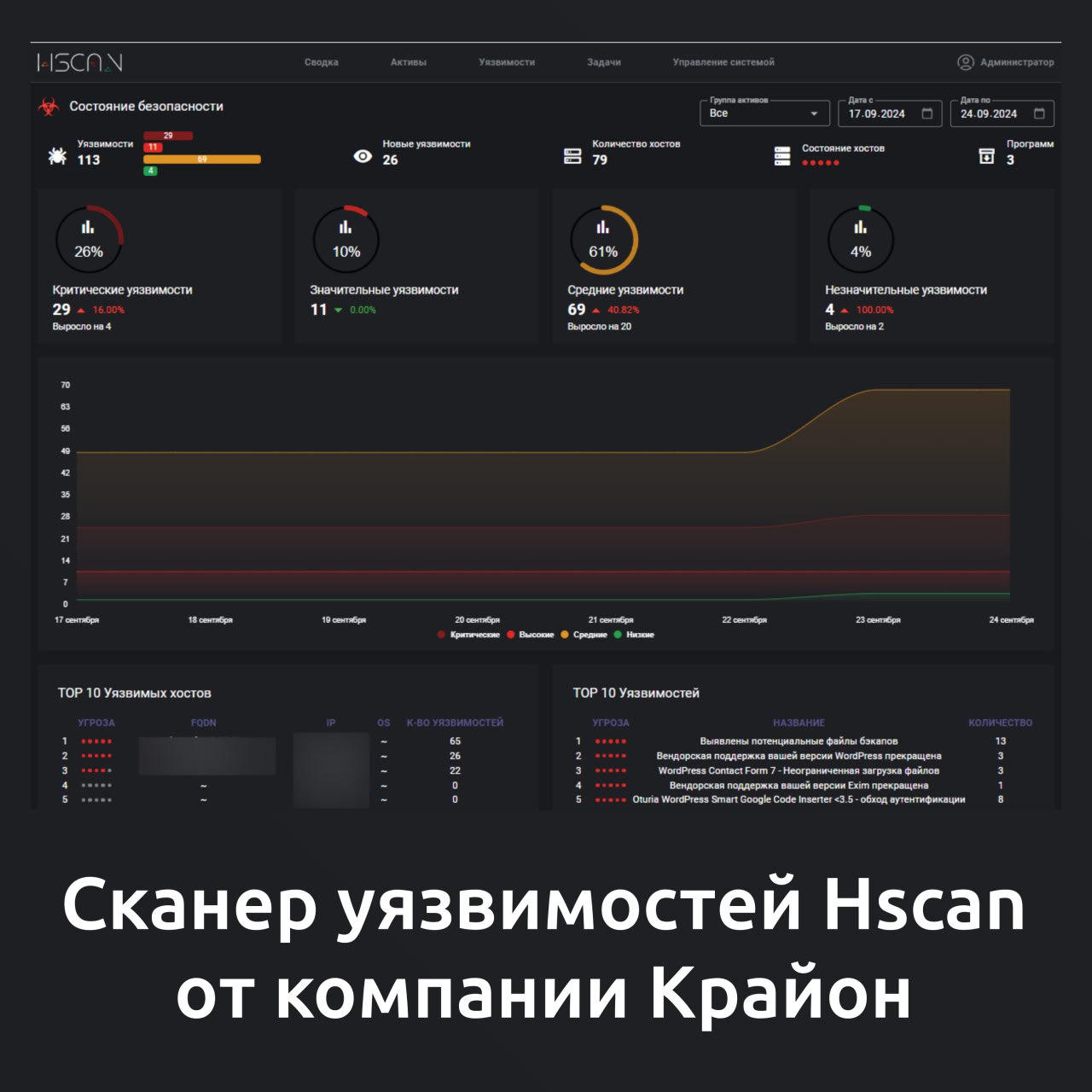

🔹 Web-интерфейс (лончер) сканера уязвимостей

🔹 Консольный сканер уязвимостей