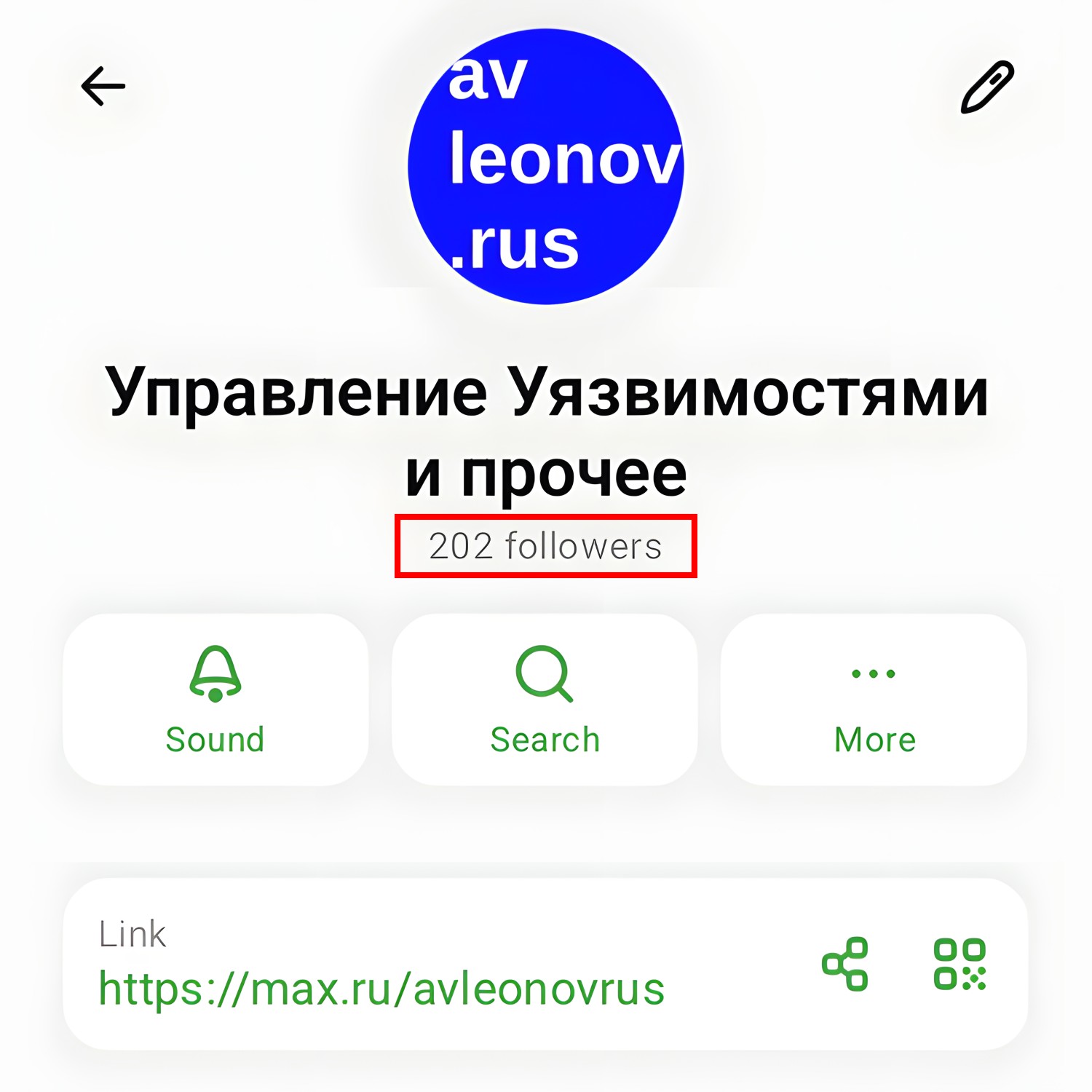

Количество подписчиков в моём MAX-канале перевалило за 200! Чему я несказанно рад. 😇 Я отлично помню, как рос мой первый англоязычный Telegram-канал @avleonovcom 9 лет назад. Когда там стало 100 подписчиков, я это считал прямо офигенным. Это же почти как выступать перед полной аудиторией в институте! И они меня читают! И, судя по просмотрам, регулярно! Ну ничего себе!

Сейчас в MAX-е мне рост аудитории особенно приятен и важен. Каждый подписчик в MAX (как в основном канале, так и live, и чате) для меня сейчас в сто раз ценнее, чем подписчик в Телеграме, заполненном ботами и откровенными вражинами. В текущей ситуации нагнетаемой истерии вокруг национального мессенджера, даже просто пользоваться им стало проявлением позиции. Это признак адекватного человека и лояльного гражданина.

Очень отрадно видеть, что всё больше ИБ-каналов открывается в MAX: Positive Technologies, GIS, Kaspersky, CISOCLUB, Angara Security, Swordfish, InfoWatch, Похек. И это только публичные каналы! Теперь есть что почитать. 😉 Также я всё чаще общаюсь с коллегами VM-щиками именно в MAX.

Не устану повторять: Я АБСОЛЮТНО ДОВЕРЯЮ МЕССЕНДЖЕРУ MAX! И команде VK, которая за ним стоит и частью которой я когда-то был (тогда ещё Mail.Ru Group). Я не верю идиотским набросам про какую-то там слежку и небезопасность. У меня на основном десктопе стоит клиент MAX. У меня на основном телефоне стоит MAX. У всех моих родственников стоит MAX. И меня в нём всё устраивает. Жду, конечно, доступ физических лиц к API для постинга и свободную регистрацию публичных каналов. Но понимаю, что у команды разработки есть свой план и свои приоритеты. И, говоря начистоту, я этих фич, конечно, ОЧЕНЬ жду, но не настолько, чтобы зарегистрировать ИП и получить к ним доступ прямо сейчас. 🙂

С другой стороны, активная анти-MAX-овская позиция человека это для меня маркер, что с ним что-то не так. Зачем он саботирует внедрение национального мессенджера? В чём его интерес? Если он просто держится за свой ТГ-канальчик, который считает своим активом, источником влияния и дополнительного (а может, и основного) дохода - это ещё не такая большая беда. А если не только? Если человек имеет позицию, согласно которой неограниченный доступ западных спецслужб к переписке россиян - это благо? Как метко выразился в комментарии Reuters представитель экстремистской компании Meta: "WhatsApp глубоко встроен в ткань ("embedded in the fabric") каждого сообщества в стране - от родительских и рабочих групп до чатов друзей, соседей и расширенных семей по всем регионам России". Если человек за такое топит, то о чем это говорит? 🤔 Мой вам совет, если видите ЛОМа, который вам вещает, что с расчудесного Телеграма он никуда не уйдёт, призывает вас к обходу блокировок и рассказывает страшилки про MAX - делайте выводы и бросайте его читать. Этот ЛОМ доведёт вас до цугундера (и себя, вероятно, тоже).

Я за свой Telegram-канал не держусь. Я продолжу выкладывать контент в ТГ, пока это не запрещено. Как только будет прямой запрет - я свои каналы удалю. Основными своими ресурсами я считаю канал в MAX и сайт avleonov.ru. Я основательно потрудился на неделе, чтобы отвязать сайт от Telegram-канала. Раньше все посты на сайте соответствовали постам Телеги, и единственной возможностью обновить сайт было сделать выгрузку из ТГ. Теперь все посты канала (и старые, и новые) лежат у меня локально, и я их могу пулять на сайт по API. Соответственно, могу их массово анализировать и редактировать. И если (ну или когда 🙂) мой сайт на WordPress взломают, я смогу его довольно оперативно переподнять, т.к. какой-то ценности в базе на хостинге нет - это только зеркало.