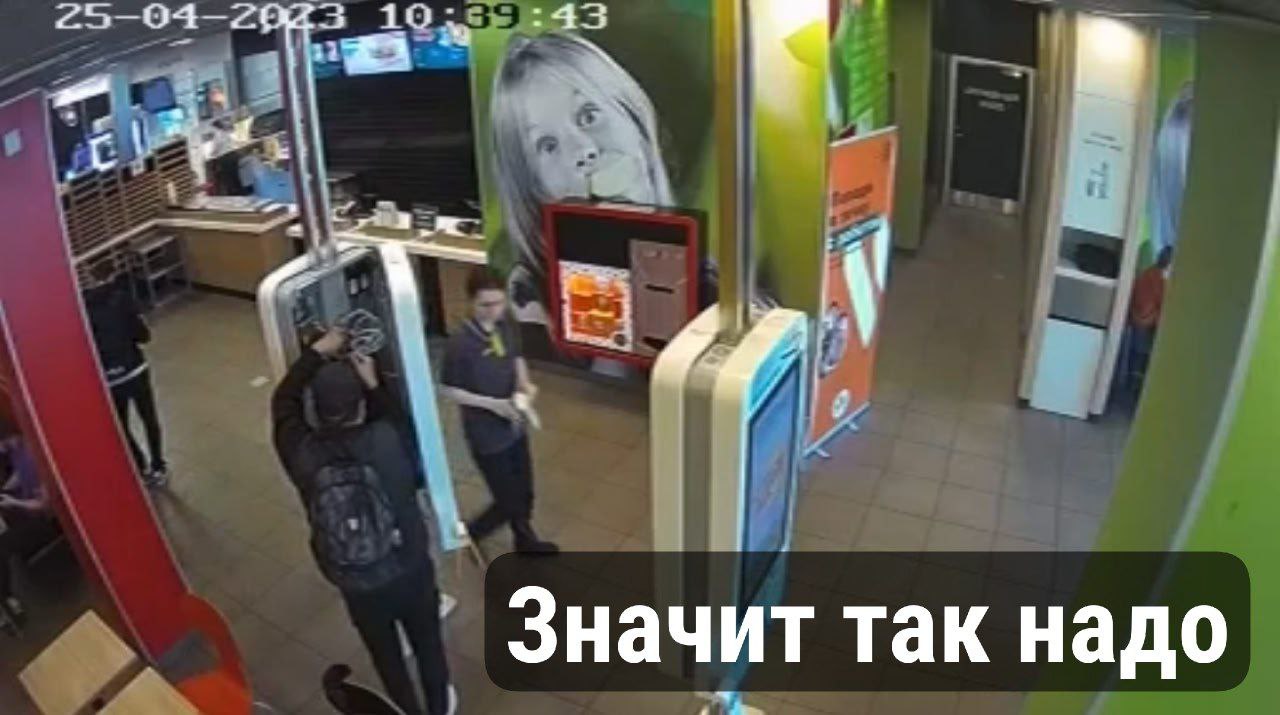

Потрясающее видео из "Вкусно – и точка". Среди бела дня какой-то левый мужик вскрывает терминал самообслуживания и устанавливает туда аппаратную закладку "малинку". При этом работники ресторана несколько раз проходят мимо и никак не реагируют.

Напомнило советскую комедию "Старики разбойники", в которой герои Никулина и Евстигнеева выносят из музея картину Рембрандта. Но в фильме похитители были одеты в рабочие халаты. Здесь же мужик в обычной одежде. 🤪

А если бы на нём был комбинезон с большими буквами "СЕРВИСНАЯ СЛУЖБА" и папка-планшет с какими-нибудь бумажками в руках? Он бы не то, что в терминал залез, он бы по всем техническим помещениям ходил беспрепятственно. 😏

Отличная демонстрация необходимости в организациях Human Vulnerability Management-а. Чтобы не боялись лишний раз задать вопрос "ты вообще кто такой?", не придерживали и не открывали двери перед незнакомцем с коробкой, знали что делать в подозрительной ситуации и т.д.